近期,深信服安全团队发现了globeimposter2.0勒索病毒的新变种,该变种疑似通过微软官网工具psexec在内网中传播,并采用了新的勒索界面。截至目前,国内已在政府单位和建筑地产等行业发现了多个感染案例。

此外,我们注意到,国外用户同样受到了该变种的侵害,Twitter上的安全研究账号GrujaRS也同步报告了该变种的活跃情况。

本次发现的勒索病毒正是GlobeImposter2.0家族的新变种。勒索界面如下:

本次发现的勒索病毒正是GlobeImposter2.0家族的新变种。勒索界面如下:

该变种文件加密后缀共有21个:

该变种文件加密后缀共有21个:

该变种使用的黑客邮箱有:

GlobeImposter家族简介GlobeImposter是近期非常活跃的勒索家族,首次出现在2017年5月份,此后,不断出现新的版本和变种;今年七月,更有“十二主神”系列爆发,国内医疗行业深受其害。深信服安全团队一直持续关注并跟踪此勒索病毒家族,下图是深信服跟踪GlobeImposter勒索病毒演进的时间轴:

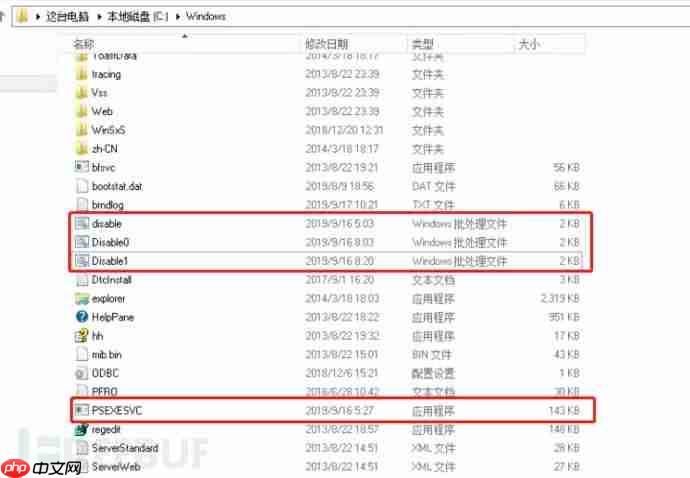

GlobeImposter2.0最新变种详细分析在被勒索的主机中,发现勒索时间点生成了PsExec服务以及3个脚本文件:

GlobeImposter2.0最新变种详细分析在被勒索的主机中,发现勒索时间点生成了PsExec服务以及3个脚本文件:

PsExec是微软发布的一个轻量级telnet替代工具,使用者无需手动安装客户端软件即可执行其他系统上的进程,并且可以获得与控制台应用程序相当的完全交互性。微软官方介绍了该工具的安装和使用方法,并且提醒用户该工具会被恶意软件利用。

PsExec是微软发布的一个轻量级telnet替代工具,使用者无需手动安装客户端软件即可执行其他系统上的进程,并且可以获得与控制台应用程序相当的完全交互性。微软官方介绍了该工具的安装和使用方法,并且提醒用户该工具会被恶意软件利用。

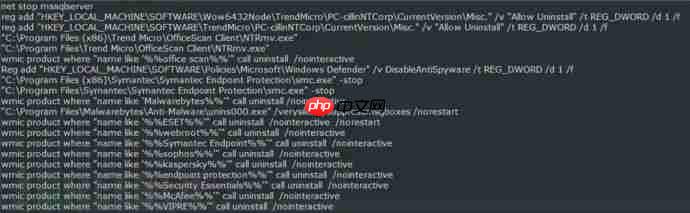

脚本文件内容如下,其功能为结束mssqlserver以及反病毒软件:

脚本文件内容如下,其功能为结束mssqlserver以及反病毒软件:

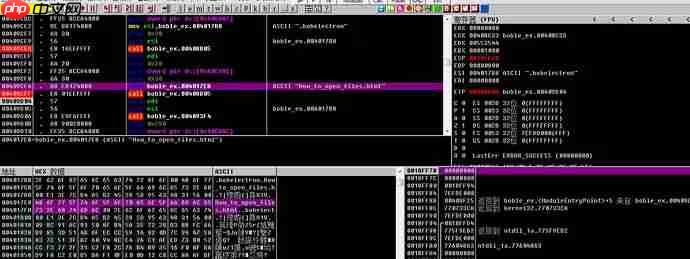

样本分析解密出内置rsa公钥信息,计算内置rsa公钥的sha256哈希,使用内置rsa公钥的sha256哈希作为aes密钥解密出加密文件后缀以及信息提示文件名称:

样本分析解密出内置rsa公钥信息,计算内置rsa公钥的sha256哈希,使用内置rsa公钥的sha256哈希作为aes密钥解密出加密文件后缀以及信息提示文件名称:

解密出文件夹白名单,后缀名白名单。详细文件夹名称如下:

解密出文件夹白名单,后缀名白名单。详细文件夹名称如下:

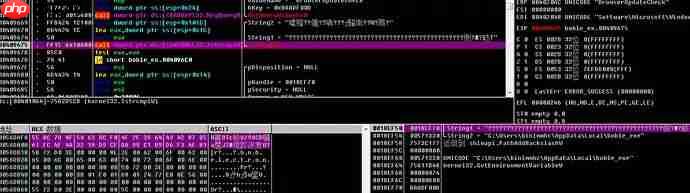

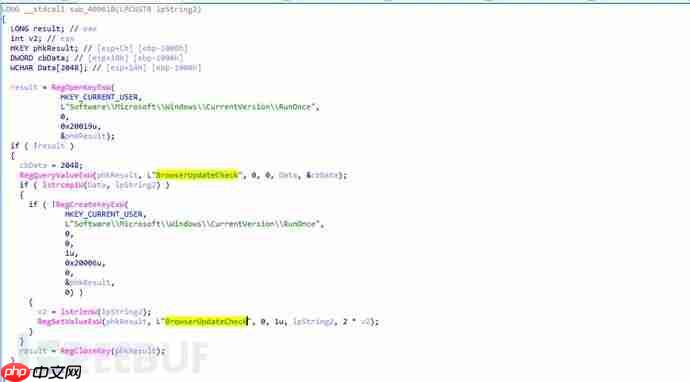

获取%localappdata%或%appdata%目录,将自身拷贝过去。添加到Software\Microsoft\Windows\CurrentVersion\RunOnce下的BrowserUpdateCheck作为启动项,其会进行检测是否已被感染:

然后其会在用户的%pulbic%或%ALLUSERPROFILE%下创建内置rsa公钥的sha256哈希为名称的文件,其中保存着用户ID信息以及生成的rsa公钥等信息:

然后其会在用户的%pulbic%或%ALLUSERPROFILE%下创建内置rsa公钥的sha256哈希为名称的文件,其中保存着用户ID信息以及生成的rsa公钥等信息:

再对用户磁盘进行遍历,包括移动磁盘,固定磁盘以及网络磁盘(基本上是共享或者映射)然后对文件进行加密。

再对用户磁盘进行遍历,包括移动磁盘,固定磁盘以及网络磁盘(基本上是共享或者映射)然后对文件进行加密。

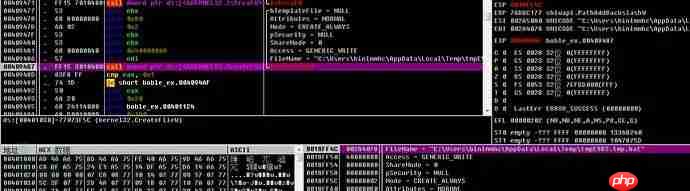

加密完之后会在用户temp目录下生成tmp.bat用来删除用户磁盘卷影,远程桌面连接信息,删除日志信息等:

然后创建一个cmd进程将自身删除:

然后创建一个cmd进程将自身删除:

解决方案:针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。

解决方案:针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。

病毒防御勒索病毒以防为主,目前大部分勒索病毒加密后的文件都无法解密,注意日常防范措施:

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作,对内网进行感知、查杀和防护。

以上就是GlobeImposter2.0再出新变种,疑似利用PsExec内网传播的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号