本文涉及一些逆向工程的技术,用于解决 ctp 库升级后的信息采集问题。以下是对文章内容的伪原创处理:

本文介绍了在使用 CTP 库进行期货交易程序化下单时,遇到的信息采集问题。CTP 是国内期货交易程序化下单的库,交易必须通过期货公司转发给交易所。最近,CTP 升级到了新版本(v6.3.15),新版本会自动采集用户电脑的信息(如 CPU_ID, Disk_ID, BIOS_ID),并通过网络发送给期货公司。我重新编译并链接了新的 CTP 库,但期货公司反馈我的信息字段为空,没有任何错误提示,我因此感到困惑。

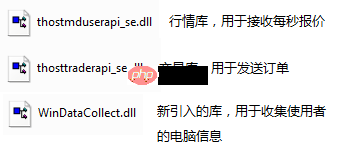

首先,我咨询了 CTP 官方交流群,官方建议我链接新的信息采集库 WinDataCollect。我查看了 WinDataCollect.h 头文件,发现其中只有一个函数 CTP_GetSystemInfo。官方进一步解释,只有中继模式需要手动调用此函数,而我是直连模式,因此不需要手动调用。出于对官方的信任,我尝试了链接此库,但结果仍然失败。

接着,官方提供了一个 demo,执行 demo 后,信息采集成功。官方建议我采用与 demo 相同的架构,但我发现架构差异很大,需要进行大规模修改。尽管如此,我还是尝试了架构修改,但结果依然失败。

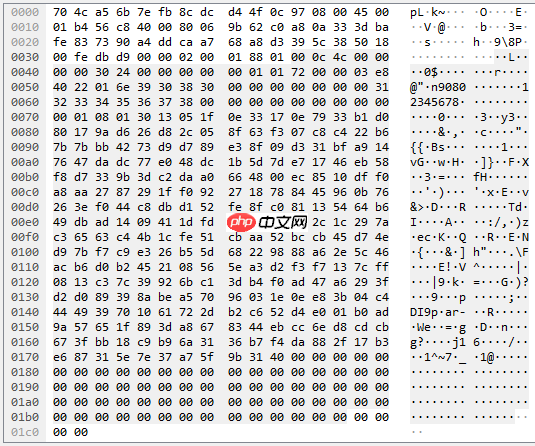

于是,我决定不再依赖官方,而是通过抓包工具 Wireshark 分析数据包。我发现,程序执行到 CTP->ReqUserLogin 函数后,会发送包含采集信息的 FMTP 450 数据包。这表明 ReqUserLogin 函数负责发送系统信息。

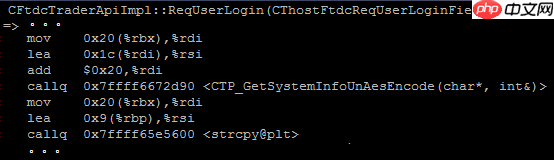

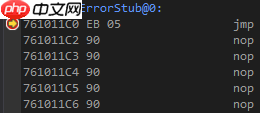

为了进一步了解 ReqUserLogin 函数的内部机制,我转向了 Linux 版本的 CTP 库,因为它包含符号表。通过 gdb 调试,我发现 ReqUserLogin 函数调用了 CTP_GetSystemInfoUnAesEncode,并进一步调用了 CTP_GetRealSystemInfo 和 RSA_EncodeCollectedData(buf_in, in_size, buf_out, out_size),确认了信息采集和 RSA 加密的过程。

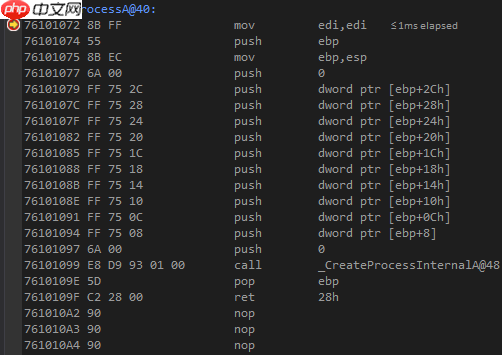

在 Windows 上,我通过调试发现,ReqUserLogin 函数试图执行 wmic path win32_physicalmedia get SerialNumber 命令来采集信息,但命令执行失败,返回错误代码 2,表示文件未找到。经过排查,我发现是 wmic.exe 未被找到。将 wmic.exe 的路径添加到系统环境变量 PATH 中后,问题解决,期货公司成功接收到系统信息。

因此,我得出以下结论:

结论1:CTP 库函数 ReqUserLogin 在执行时,将采集到的系统信息通过网络发送出去。

结论2:ReqUserLogin 函数负责采集系统信息,并通过 RSA 加密后发送给期货公司。

结论3:直连模式下,可以完全忽略 WinDataCollect 库,无需包含或链接它。

结论4:无需修改原有程序架构,只需在 Windows 上运行时将 wmic.exe 的路径添加到 PATH 环境变量中即可。

最后,还有一个小问题未解决:为什么 demo 不需要手动设置 PATH 就能找到 wmic.exe,而我的程序需要?我观察到我的程序在执行时卸载了 apphelp.dll,而 demo 则在信息采集时先加载了 apphelp.dll 和 WMIC.exe。我猜测可能是 apphelp.dll 的卸载导致了这个问题。至于为什么会卸载 apphelp.dll,我还没有进一步调试,未来有机会再分享。

以上就是CTP 看穿式监管版本,收集信息为什么会失败?的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号