0x00:简介

(BlueKeep漏洞的编号为CVE-2019-0708)

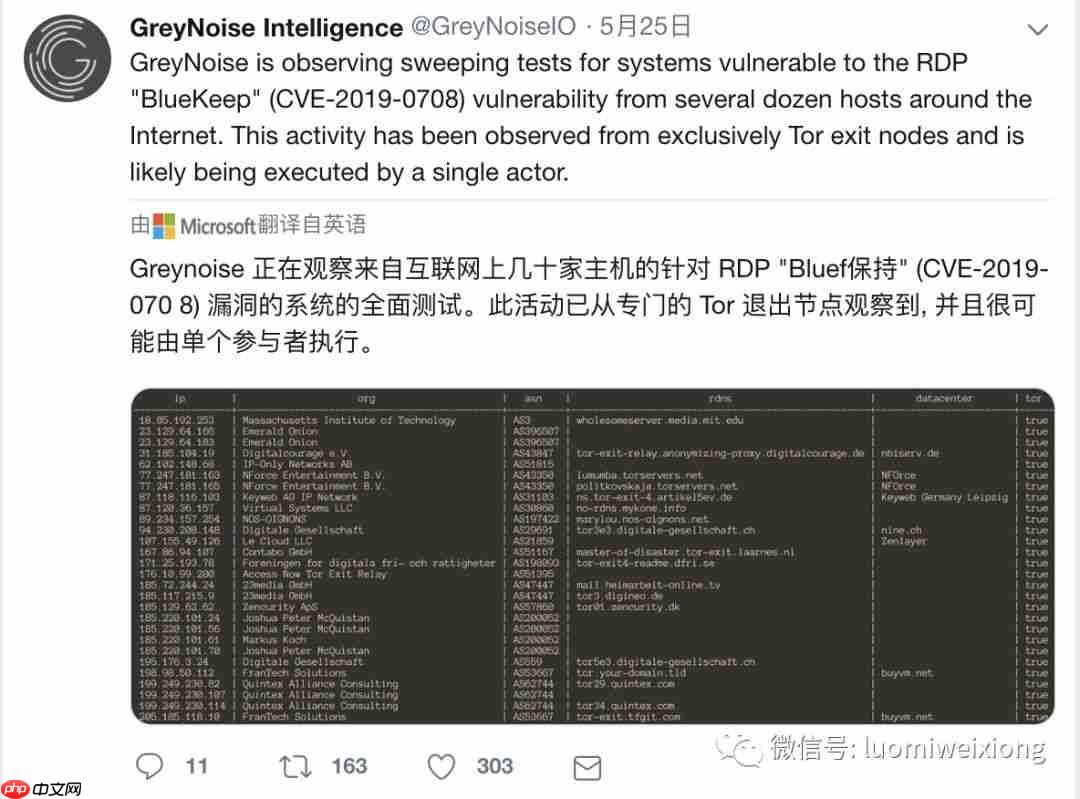

据外媒SecurityWeek报道,近百万设备存在BlueKeep高危漏洞的安全风险,并且已有黑客开始扫描寻找潜在的攻击目标。

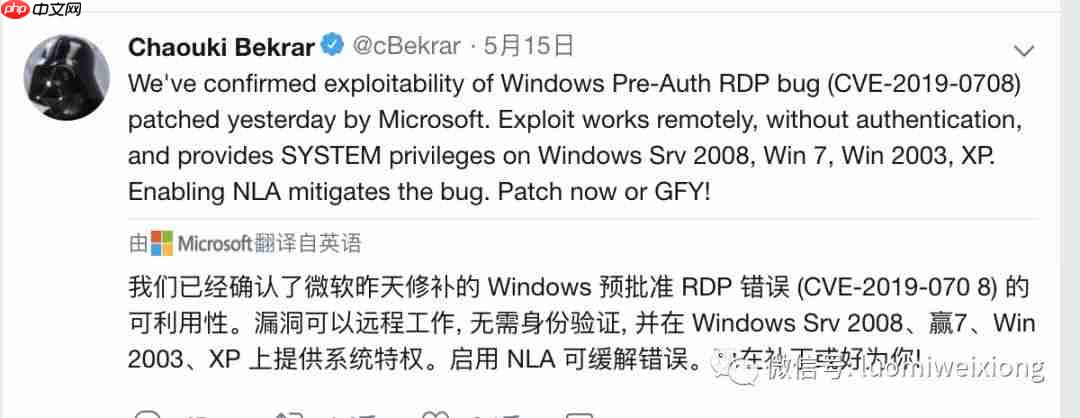

此漏洞被描述为可蠕虫式传播(wormable),通过RDS服务传播恶意程序,类似于2017年横行的WannaCry勒索软件。目前已有匿名黑客尝试利用此漏洞执行任意代码,通过远程桌面协议(RDP)发送特制请求,无需用户交互即可控制计算机。

微软已发布适用于Windows 7、Windows Server 2008、Windows XP、Windows Server 2003的补丁。Windows 7和Windows Server 2008用户可以通过启用网络级别认证(NLA)来防止未经身份验证的攻击,还可以通过阻止TCP端口3389来缓解威胁。

0x01:论点

看看国外的评论

men

men

Ivanti安全产品管理总监Chris Goettl在周二表示:“此次曝光的BlueKeep漏洞有潜力在全球范围内引发另一轮WannaCry级别的恶意攻击”,简直就是核弹级别的漏洞。

0x02:复现视频

0x03:复现工具

https://www.php.cn/link/5723aa963dd4fc65b5ebce3950d57fb4

(声明此工具为开源,如果你利用它做坏事,后果自负!)

怀疑这个家伙参加的是同性婚礼

群里的专家已经共享了批量工具,如果IP段是机房C段、B段、A段...

群里的专家已经共享了批量工具,如果IP段是机房C段、B段、A段...

(细思极恐。细思极恐。细思极恐)

我不会共享批量工具,安全第一。

我不会共享批量工具,安全第一。

0x04:影响范围:(全球)

(1)受影响的操作系统:Windows XP、Windows Server 2003、Windows 7、Windows Server 2008 R2、Windows Server 2008 (2)不受影响的操作系统:Windows 10、Windows 8.1、Windows 8、Windows Server 2019、Windows Server 2016、Windows Server 2012 R2、Windows Server 2012

0x05:预防方案

1、禁用3389远程端口,只允许自己的IP通信即可!

2、及时安装补丁!

3、推荐使用漏洞检测工具,及时检测并修复漏洞

GitHub项目:https://www.php.cn/link/de52c3533a78c94f7b3dbc7160f551f6

MSF模块:https://www.php.cn/link/8648eb472d453171a22482f5ce0fe653