2019年5月15日,windows系列服务器被曝出存在一个高危漏洞,该漏洞影响范围广泛,涵盖了windows 2003、windows 2008、windows 2008 r2以及windows xp系统。攻击者通过远程桌面端口3389和rdp协议进行攻击。这个漏洞被认为是今年危害最严重的漏洞之一,其影响力与之前的勒索软件和永恒之蓝病毒相当。

国内使用Windows服务器的公司和网站数量众多,特别是阿里云服务器、PHP中文网服务器、百度云服务器和西部数码服务器,都在第一时间通过短信通知用户。让我们详细了解一下RDP远程桌面漏洞:

国内使用Windows服务器的公司和网站数量众多,特别是阿里云服务器、PHP中文网服务器、百度云服务器和西部数码服务器,都在第一时间通过短信通知用户。让我们详细了解一下RDP远程桌面漏洞:

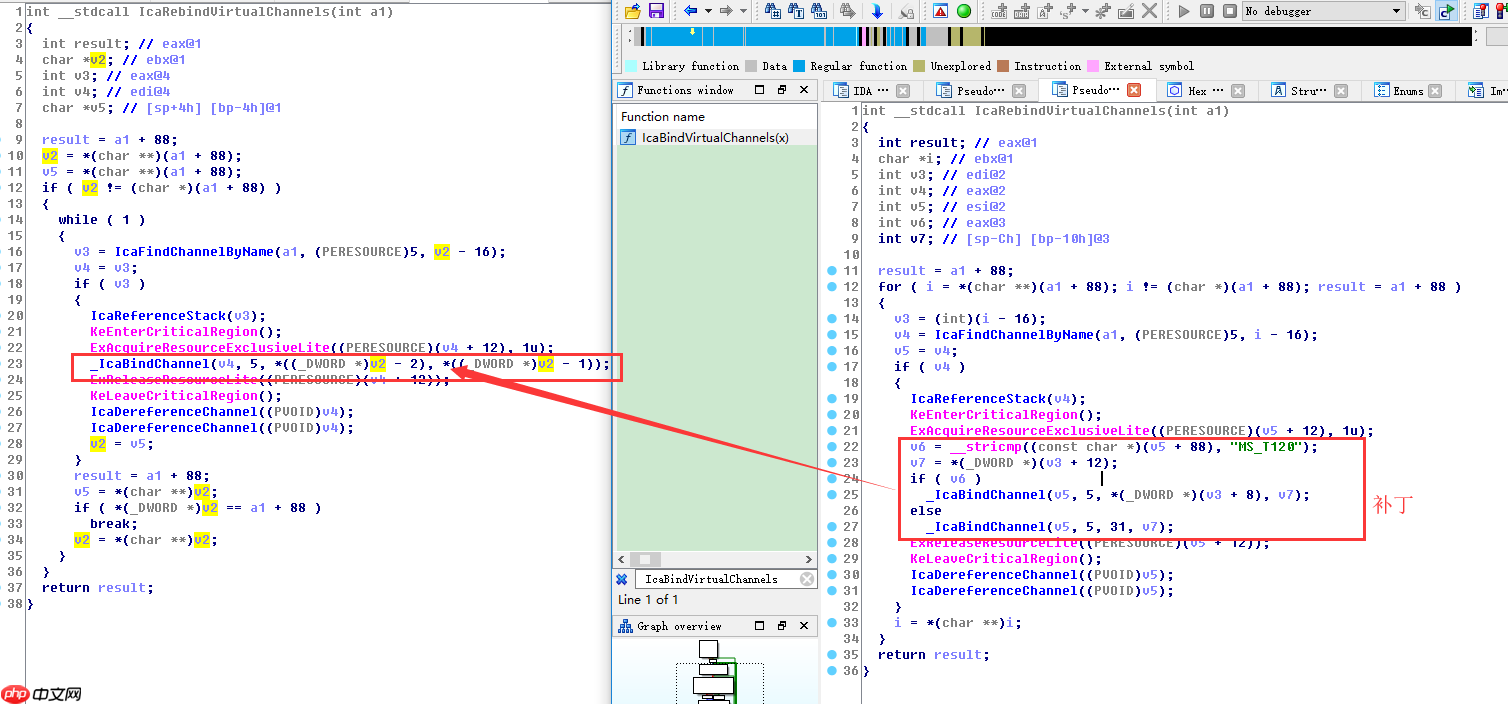

微软已发布了针对CVE-2019-0708漏洞的修复补丁。我们对比补丁后发现,补丁仅对termdd.sys远程驱动进行了修改,在驱动的strcmp中设定了限制。我们跟踪了这些修改参数,发现它们指向远程桌面的一个调用函数,该函数被微软固定了。我们推测这个函数可能被插入恶意代码,从而导致远程执行漏洞。虽然目前还没有公开的利用代码(PoC),但预计很快会在GitHub上出现。

微软已发布了针对CVE-2019-0708漏洞的修复补丁。我们对比补丁后发现,补丁仅对termdd.sys远程驱动进行了修改,在驱动的strcmp中设定了限制。我们跟踪了这些修改参数,发现它们指向远程桌面的一个调用函数,该函数被微软固定了。我们推测这个函数可能被插入恶意代码,从而导致远程执行漏洞。虽然目前还没有公开的利用代码(PoC),但预计很快会在GitHub上出现。

CVE-2019-0708漏洞通过绕过用户身份认证,使攻击者无需任何交互即可通过RDP协议连接并发送恶意代码到服务器中执行命令。如果被攻击者利用,可能会导致服务器被入侵并感染病毒,类似于WannaCry和永恒之蓝病毒的大规模传播。

CVE-2019-0708漏洞修复补丁及安全建议

CVE-2019-0708漏洞修复补丁及安全建议

对于无法安装补丁的Windows 2008数据中心版本,可以通过设置服务器来临时防护漏洞。具体操作是:计算机右键属性-远程设置-仅允许运行使用网络基本身份验证的远程桌面的计算机连接(更安全)(N),勾选此选项并确认。

如果不知道如何修复补丁,可以启用阿里云的端口安全策略,禁用3389远程端口,只允许自己的IP进行通信。

1.Windows Server 2008 漏洞补丁系列下载地址

Windows Server 2008 32位系统:

https://www.php.cn/link/41c0fb7d37adb58e9cc4b4a82e8a0f46

Windows Server 2008 x64位系统:

https://www.php.cn/link/bde1d613c4e7839d1baac6aea8357e7d

Windows Server 2008 R2 Itanium系统:

https://www.php.cn/link/246fd89796299b9af42e8093e81cc124

Windows Server 2008 R2 x64系统:

https://www.php.cn/link/b43a306ca1e27299a57727ff5c0d4998

Windows Server 2008 Itanium:

https://www.php.cn/link/8ce629476d3d9bb6519cd146973a27ec

2.Windows Server 2003 漏洞补丁系列下载地址

Windows Server 2003 32位系统:

https://www.php.cn/link/badc93fe6e7962936c7f7d5ad32f69e4

Windows Server 2003 64位系统:

https://www.php.cn/link/b851cb30a3604f1a03c679a79b0a443d

3. Windows XP 漏洞补丁系列下载地址

Windows XP SP3 32位系统:

https://www.php.cn/link/dd14fcb4232caeda4d922db41d6174df

Windows XP SP2 64位系统:

https://www.php.cn/link/0496c088275cca21054077df4d52bdcd

Windows XP SP3 for XPe:

https://www.php.cn/link/4fa1b2338942dacb0f7c2a1fbfae628a

以上就是CVE-2019-0708 RDP 远程桌面漏洞 可导致服务器被黑的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号