Linux中检查软件包完整性旨在防止篡改和恶意内容,核心方法为数字签名与校验和验证。2. 可通过GPG签名验证软件包,导入官方公钥后使用gpg --verify命令确认“Good signature”。3. 主流发行版包管理器默认自动校验:APT利用Release.gpg验证.deb包,YUM/DNF通过RPM内建GPG签名校验并需启用gpgcheck=1。4. 手动下载文件时应比对SHA256等哈希值,使用sha256sum生成本地值并与官网提供值对照。5. 应定期更新系统源与密钥环,仅信任官方或可信源,避免添加未知第三方源以保障安全。

在Linux中检查软件包完整性,主要是为了确认安装或下载的软件包未被篡改、损坏或植入恶意内容。不同发行版使用不同的包管理系统,因此方法略有差异,但核心思路是利用数字签名和校验和验证。

使用GPG签名验证软件包

许多官方软件包发布时会附带GPG签名文件(如package.deb.asc或package.tar.gz.sig),你可以用GPG工具验证其真实性:

- 导入开发者或项目的公钥(通常在官网提供)

- 使用gpg --verify package.sig package.tar.gz命令检查签名是否有效

- 确保输出显示“Good signature”且来自可信密钥

基于发行版的包管理器自动校验

主流Linux发行版的包管理器默认会验证软件包完整性:

- Debian/Ubuntu(APT):APT使用仓库的Release文件及其InRelease或Release.gpg签名来验证所有.deb包的来源和完整性。只要启用安全源,系统会自动处理

- CentOS/RHEL/Fedora(YUM/DNF):这些系统通过RPM包内建的GPG签名进行校验。可运行rpm --checksig package.rpm手动验证,或查看/etc/yum.repos.d/中仓库配置是否启用gpgcheck=1

手动校验哈希值(SHA256、MD5等)

对于从网络直接下载的压缩包或二进制文件,常见做法是比对哈希值:

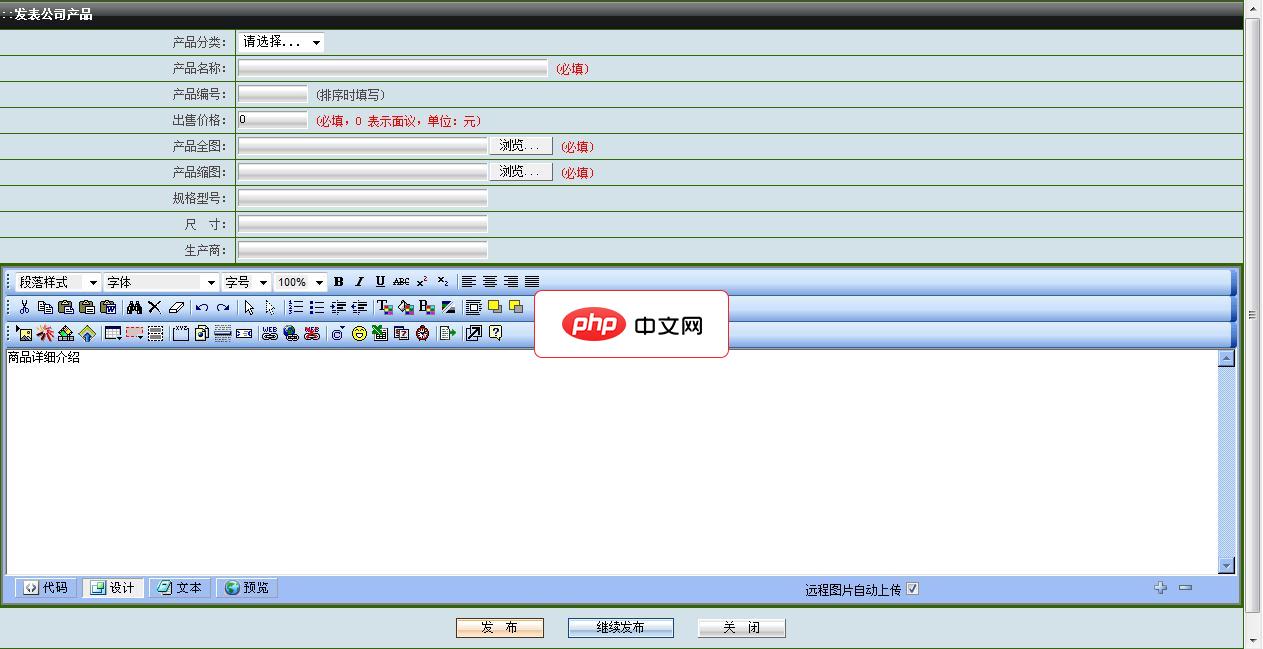

睿拓智能网站系统-睿拓企业网站系统1.2免费版软件大小:6M运行环境:asp+access本版本是永州睿拓信息企业网站管理系统包括了企业网站常用的各种功能,带完整的后台管理系统,本程序无任何功能限制下载即可使用,具体功能如下。1.网站首页2.会员注册3.新闻文章模块4.产品图片展示模块5.人才招聘模块6.在线留言模块7.问卷调查模块8.联系我们模块9.在线QQ客服系统10.网站流量统计系统11.后

- 官网通常提供SHA256或MD5校验码

- 使用命令生成本地文件哈希:sha256sum package.tar.xz

- 将输出与官方公布的值对比,一致则说明完整性良好

定期更新并信任官方源

保持系统软件源为官方或可信镜像,并定期更新密钥环(如apt update或dnf makecache),能有效防止中间人攻击和伪造包注入。不要随意添加未知第三方源,避免绕过签名验证机制。

基本上就这些。关键是依赖签名机制而非仅靠哈希,因为签名同时保证了完整性和来源可信性。手动下载时多花一步验证,能大幅降低安全风险。