php中的安全漏洞扫描和漏洞修复方法

随着互联网的快速发展,网站的安全性问题日益严重。作为一种广泛应用的服务器端脚本语言,PHP也面临着许多安全漏洞的威胁。本文将介绍PHP中的常见安全漏洞,并提供相应的扫描和修复方法。

SQL注入是一种常见的Web应用程序漏洞,攻击者通过输入恶意的SQL语句,绕过应用程序的输入验证,直接操作数据库,可能导致敏感数据的泄露。为了防止SQL注入漏洞,应使用参数化查询或预编译语句,并且对用户输入进行过滤和转义。

以下是一个使用参数化查询来防止SQL注入的示例:

$username = $_POST['username'];

$password = $_POST['password'];

$stmt = $conn->prepare('SELECT * FROM users WHERE username = :username AND password = :password');

$stmt->bindParam(':username', $username);

$stmt->bindParam(':password', $password);

$stmt->execute();

// 处理查询结果跨站脚本漏洞是一种常见的Web安全漏洞,攻击者通过在网页中注入恶意脚本,使用户受到攻击。为了防止XSS漏洞,应对用户输入进行过滤和转义,并使用安全的输出编码。

立即学习“PHP免费学习笔记(深入)”;

以下是一个使用htmlspecialchars函数来防止XSS漏洞的示例:

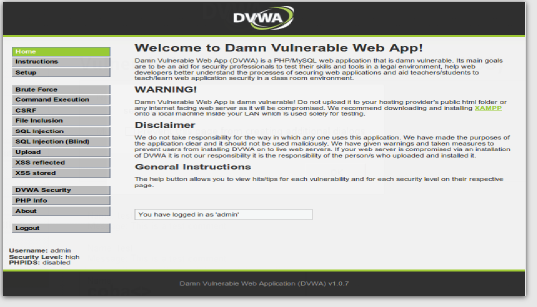

Damn Vulnerable Web App (DVWA) 是一个PHP/MySQL的Web应用程序,非常容易受到攻击。它的主要目标是成为安全专业人员在合法环境中测试自己的技能和工具的辅助工具,帮助Web开发人员更好地理解保护Web应用程序的过程,并帮助教师/学生在课堂环境中教授/学习Web应用程序安全。DVWA的目标是通过简单直接的界面练习一些最常见的Web漏洞,难度各不相同。请注意,该软件中存在已记录和未记录的漏洞。这是有意的。鼓励您尝试发现尽可能多的问题。Damn Vulnerable Web A

84

84

$name = $_POST['name']; // 对用户输入进行安全编码 $encodedName = htmlspecialchars($name, ENT_QUOTES, 'UTF-8'); echo "Hello, " . $encodedName;

文件上传漏洞是一种常见的Web应用程序漏洞,攻击者通过上传恶意文件,可能导致服务器被入侵或用户隐私泄露。为了防止文件上传漏洞,应对上传文件进行严格的检查和限制,包括文件类型和大小等。

以下是一个对上传文件类型进行检查的示例:

$allowedTypes = ['image/jpeg', 'image/png', 'image/gif'];

$allowedSize = 1024 * 1024; // 1MB

if ($_FILES['file']['error'] === UPLOAD_ERR_OK) {

$fileType = $_FILES['file']['type'];

$fileSize = $_FILES['file']['size'];

if (in_array($fileType, $allowedTypes) && $fileSize <= $allowedSize) {

// 处理上传文件

} else {

echo "Invalid file type or size";

}

} else {

echo "Upload error";

}总结起来,对于PHP中的安全漏洞,我们应该采取一系列的措施来提高应用程序的安全性。除了上述漏洞,还应该注意其他常见漏洞,如跨站请求伪造(CSRF)、会话劫持等,并及时应用补丁更新。

在编码中,应该始终对用户输入进行验证、过滤和转义,并避免使用过时的或不安全的函数。此外,定期进行安全漏洞扫描和代码审查,及时修复发现的漏洞。只有综合考虑安全性,才能保护好自己的应用程序和用户的数据。

以上就是PHP中的安全漏洞扫描和漏洞修复方法的详细内容,更多请关注php中文网其它相关文章!

PHP怎么学习?PHP怎么入门?PHP在哪学?PHP怎么学才快?不用担心,这里为大家提供了PHP速学教程(入门到精通),有需要的小伙伴保存下载就能学习啦!

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号