开启Secure Boot需先进入UEFI设置,禁用CSM并确保系统盘为GPT格式,再在安全选项中启用Secure Boot并加载默认密钥,保存后重启即可。常见失败原因包括未关闭CSM、MBR分区格式、系统非UEFI安装或BIOS版本过旧,可通过转换分区、重装系统或更新固件解决。Linux用户可选择支持Secure Boot的发行版(如Ubuntu),利用Shim加载器实现兼容;若使用未签名驱动或自编模块,可禁用Secure Boot、使用MokManager导入密钥或自行签名内核。Secure Boot能有效防御bootkit等启动级恶意软件,建立从固件到操作系统的信任链,提升系统完整性安全性,但无法防护运行时攻击,需与TPM等技术配合构成完整安全体系。

开启电脑主板上的 Secure Boot,核心操作其实并不复杂,它主要围绕着进入主板的 UEFI 设置界面,找到对应的安全启动选项并将其激活。这通常意味着你的系统必须以 UEFI 模式安装,并且硬盘分区表是 GPT 格式。简单来说,就是让你的电脑在启动时只加载那些被数字签名认证过的软件,以此来抵御恶意软件在系统启动初期就植入的风险。

要启用 Secure Boot,你需要按照以下步骤来操作,这几乎适用于绝大多数现代主板:

首先,重启你的电脑。在开机自检画面出现时,你需要反复按下特定的按键来进入 UEFI/BIOS 设置界面。这个按键通常是

Del

F2

F10

F12

进入 UEFI 设置后,界面布局会因品牌而异,但大体逻辑是相似的。你需要找到与“Boot”(启动)、“Security”(安全)或“Authentication”(认证)相关的选项卡。

一个关键的前提是,Secure Boot 依赖于 UEFI 模式启动,所以你得确保“CSM”(Compatibility Support Module,兼容性支持模块)或者“Legacy Boot”(传统启动模式)是禁用状态。如果它们是开启的,Secure Boot 选项很可能就是灰色的,无法操作。这就像你想要跑高速,就得先开上高速路,而不是在国道上绕圈。

找到“Secure Boot”选项,通常它会有一个开关,将其从“Disabled”(禁用)切换到“Enabled”(启用)。有时候,你可能还需要在“Key Management”(密钥管理)部分选择“Restore Factory Keys”(恢复出厂密钥)或“Load Default PK/KEK/DB”之类的选项,这相当于让主板加载一套默认的信任证书,确保它知道哪些启动文件是“好人”。

完成这些设置后,记得保存更改并退出 UEFI 设置。通常是按

F10

说实话,很多人在尝试开启 Secure Boot 时都会遇到各种小麻烦,这很正常。我见过最常见的问题,就是因为一些“小细节”没处理好。

一个首要的原因,也是最容易被忽视的,就是CSM/Legacy Boot 模式没有禁用。就像我前面提到的,Secure Boot 和传统 BIOS 启动是互斥的。如果你的主板还在兼容老旧的启动方式,Secure Boot 自然就没法工作。所以,第一步永远是去 UEFI 设置里,把所有带有“Legacy”或“CSM”字眼的启动支持都关掉。

另一个大头是硬盘分区格式不对。Secure Boot 要求系统盘必须是 GPT(GUID Partition Table)格式,而不是老旧的 MBR(Master Boot Record)。如果你是在 MBR 硬盘上安装的 Windows,或者从 MBR 格式转换过来,Secure Boot 就不会理你。你可以通过在 Windows 里运行

diskpart

list disk

select disk X

detail disk

MBR2GPT

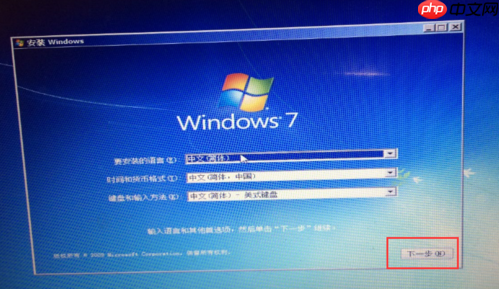

还有,操作系统版本和安装方式也很关键。Windows 8 及以上版本才原生支持 Secure Boot。如果你还在用 Windows 7,那可能就没戏了。而且,系统必须是以 UEFI 模式安装的,而不是传统 BIOS 模式。如果你怀疑自己的系统不是 UEFI 模式安装的,最直接的方法就是重新安装一个纯净的 Windows 10/11,并在安装过程中确保选择 UEFI 启动盘。

偶尔也会遇到一些主板固件(BIOS/UEFI)本身的问题。有些老旧的固件版本可能对 Secure Boot 的支持不够完善,或者存在 bug。这时候,更新主板固件到最新版本可能会解决问题。但这操作有风险,需要小心。

最后,一些第三方硬件或驱动也可能引起冲突。比如某些显卡、网卡或存储控制器,如果它们的固件或驱动没有经过微软认证,或者过于老旧,可能会在 Secure Boot 开启后导致启动失败。遇到这种情况,可以尝试暂时拔掉非必要的硬件,或者更新所有驱动。

对于 Linux 用户来说,Secure Boot 确实是个需要特别考虑的问题。我发现很多人在折腾 Linux 时,都会在这里卡一下。

好消息是,现在很多主流的 Linux 发行版都对 Secure Boot 提供了很好的支持。比如 Ubuntu、Fedora、openSUSE,它们通常都会使用一个叫做“Shim”的启动加载器。这个 Shim 加载器是经过微软签名的,它负责加载 Linux 内核和 GRUB(GNU GRand Unified Bootloader),而 GRUB 和内核本身也会被发行版开发者签名。这样,整个启动链条就符合了 Secure Boot 的要求,你可以在开启 Secure Boot 的情况下正常安装和启动这些 Linux 发行版。这对我个人而言,省去了不少麻烦,毕竟每次都去关 Secure Boot 挺烦的。

不过,如果你想安装一些比较小众、或者版本比较老的 Linux 发行版,又或者是自己编译的内核、加载了未签名的第三方内核模块(比如 NVIDIA 的闭源驱动),那么 Secure Boot 就会跳出来阻止你。在这种情况下,你通常有几个选择:

最简单粗暴,也是很多人会做的,就是暂时禁用 Secure Boot。反正装完系统,如果你不打算用那些未签名的东西,也可以再尝试开启。但这样就失去了 Secure Boot 提供的保护。

另一个稍微复杂点的方法是利用 MokManager。当 Secure Boot 阻止了某个未签名的模块加载时,它通常会提示你进入 MokManager 界面。在这里,你可以手动导入你自己的密钥,或者将那个未签名的模块的哈希值添加到信任列表中。这需要一定的技术知识,而且每次更新内核或驱动时可能都需要重新操作。对于普通用户来说,这确实有点折腾。

还有一种情况是,如果你是开发者,或者想用一些特定的、未签名的内核模块,你可以自己给内核和模块签名。这涉及到生成自己的 PKI(Public Key Infrastructure),然后将公钥导入到你的 UEFI 固件中。这无疑是最复杂的方案,一般用户用不到,但它提供了最大的灵活性。

总而言之,如果你是普通用户,选择主流的 Linux 发行版,通常不用太担心 Secure Boot。如果你是高级用户,或者有特殊需求,那就得根据具体情况,选择禁用、使用 MokManager 或自己签名。

在我看来,Secure Boot 对系统安全性的提升,虽然不是万能药,但绝对是一道非常重要的防线。它主要针对的是系统启动初期可能遭受的攻击,特别是那些被称为“bootkit”或“rootkit”的恶意软件。

这些恶意的程序,它们最喜欢在操作系统加载之前就偷偷摸摸地潜入,控制你的电脑。一旦它们在系统启动的早期阶段就获得了控制权,那几乎可以为所欲为,绕过操作系统的安全机制,甚至隐藏自己不被发现。这就像是在你家大门还没锁好之前,小偷就已经溜进来了,这时候你屋里的防盗系统再好也晚了。

Secure Boot 的作用,就是建立一个“信任链”。从电脑开机的那一刻起,它就要求主板固件、启动加载器、操作系统内核以及关键的驱动程序都必须带有合法的数字签名。如果任何一个环节的签名不正确,或者被篡改了,Secure Boot 就会拒绝启动系统。这就好比,你家大门上装了一个智能锁,只认有授权的钥匙。任何非法的钥匙,哪怕看起来一样,也别想打开门。

这种机制,极大地降低了恶意软件在启动初期劫持系统的风险。它确保了从固件到操作系统的整个启动过程都是可信的、未被篡改的。对于企业用户和对数据安全有高要求的个人用户来说,这无疑提供了一层额外的、非常关键的保护。

当然,我们也要清楚,Secure Boot 并非万无一失。它主要保护的是启动过程的完整性,但一旦系统成功启动,它就不再发挥作用了。系统运行过程中可能遇到的各种病毒、木马、勒索软件,Secure Boot 是无法直接防御的。它也不是物理安全问题的解决方案,如果有人能物理接触你的电脑并篡改硬件,Secure Boot 也无能为力。

所以,我一直认为,Secure Boot 应该被看作是整体安全策略中的一个重要组成部分,而不是唯一的解决方案。它与 TPM(Trusted Platform Module,可信平台模块)等技术结合使用时,能构建更强大的系统完整性验证体系,共同提升电脑的安全性。

以上就是电脑主板支持 UEFI,安装系统时如何开启 Secure Boot?的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号