答案:使用Web Cryptography API实现E2EE需生成非对称密钥对,私钥本地存储,公钥分发;发送方用接收方公钥加密消息(或加密对称密钥实现混合加密),接收方用私钥解密;结合数字签名(RSA-PSS)验证身份与防篡改,并通过安全策略保护密钥生命周期。

Web Cryptography API 提供了一套底层接口,可以在浏览器中安全地生成密钥、加密解密数据、签名和验证。要实现端到端加密(E2EE),核心是确保只有通信双方能读取信息,服务器或其他中间方无法解密内容。以下是使用 Web Cryptography API 实现 E2EE 的关键步骤和思路。

生成用户密钥对

每个用户需要一对非对称密钥(公钥和私钥),用于加密和解密消息。私钥必须始终保存在本地,绝不发送到服务器。

const generateKeyPair = async () => {return await crypto.subtle.generateKey(

{

name: "RSA-OAEP",

modulusLength: 2048,

publicExponent: new Uint8Array([1, 0, 1]),

hash: "SHA-256"

},

true,

["encrypt", "decrypt"]

);

};

生成的密钥对可以用 crypto.subtle.exportKey() 将公钥导出为 JSON 或 PEM 格式,上传到服务器供他人获取;私钥应通过 IndexedDB 或 sessionStorage 本地存储,并可选择用密码加密保护。

加密消息发送给对方

当用户 A 发送消息给用户 B,需使用用户 B 的公钥加密内容。

const encryptMessage = async (message, publicKey) => {const encoder = new TextEncoder();

const data = encoder.encode(message);

const encrypted = await crypto.subtle.encrypt(

{ name: "RSA-OAEP" },

publicKey,

data

);

return encrypted;

};

加密后的数据是 ArrayBuffer,可以转换为 Base64 字符串传输。由于 RSA 只适合加密小数据(如密钥),实际大消息应采用“混合加密”:生成一个随机对称密钥(如 AES-GCM),用它加密消息,再用对方公钥加密该对称密钥。

接收方解密消息

用户 B 收到加密数据后,使用自己的私钥解密。

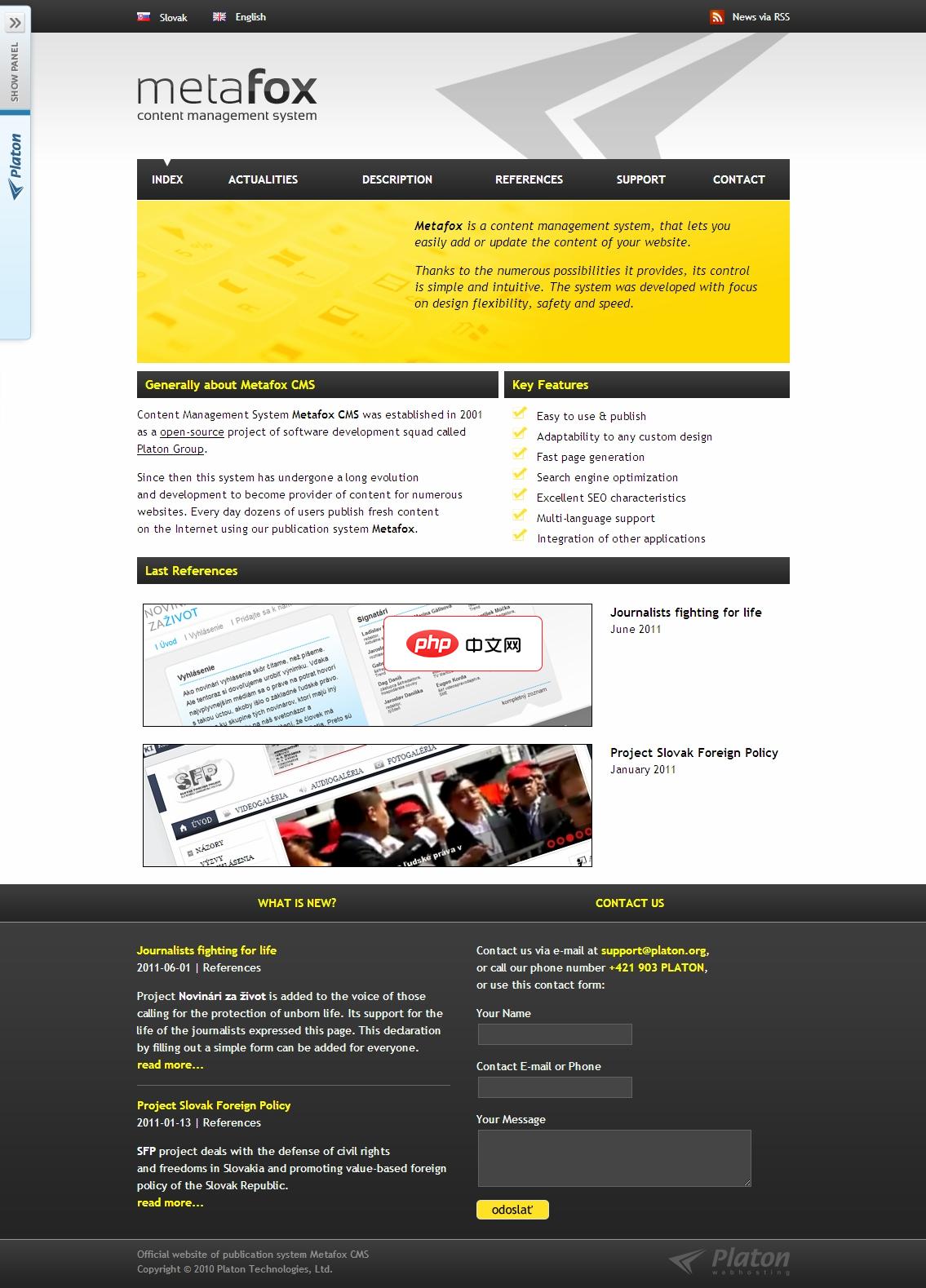

Metafox 是一个企业内容管理系统,使用一个特别的模板系统,你可通过一些特定的设计和代码来轻松创建 Web 网站,内容存储在 SQL 关系数据库,通过 Web 进行管理,简单、快速而且高效。 Metafox 0.9.1 发布,该版本改用一种更棒的 URL 风格,实现了 RSS 源(可包含远端网站内容到 Metafox 段中),重定向老的访问密钥到新的密钥,增加 RotateAntispam 技

const decrypted = await crypto.subtle.decrypt(

{ name: "RSA-OAEP" },

privateKey,

encryptedData

);

const decoder = new TextDecoder();

return decoder.decode(decrypted);

};

如果使用了混合加密,先用私钥解密出对称密钥,再用该密钥解密消息主体。AES-GCM 还提供完整性校验,防止篡改。

身份验证与防篡改

为防止中间人攻击,建议用户交换公钥时进行验证(如扫描二维码或比对指纹)。还可以用数字签名保证消息来源:

// 发送方签名const signMessage = async (message, privateKey) => {

const encoder = new TextEncoder();

const data = encoder.encode(message);

return await crypto.subtle.sign("RSA-PSS", privateKey, data);

};

// 接收方验证

const verifySignature = async (signature, message, publicKey) => {

const encoder = new TextEncoder();

const data = encoder.encode(message);

return await crypto.subtle.verify("RSA-PSS", publicKey, signature, data);

};

签名使用发送方私钥,接收方用其公钥验证,确保消息未被伪造。

基本上就这些。Web Cryptography API 能有效支撑端到端加密逻辑,关键是管理好密钥生命周期,避免私钥泄露,同时结合安全传输协议(HTTPS)和前端安全策略,才能构建可信的通信系统。