10月12日,有安全公告指出,广受欢迎的开源压缩软件7-zip被曝存在两个高危安全漏洞,攻击者可利用恶意构造的zip文件,在用户解压时实现任意代码执行。

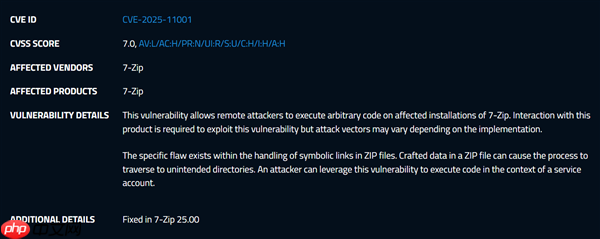

这两个漏洞编号为CVE-2025-11001和CVE-2025-11002,由Trend Micro旗下的Zero Day Initiative(ZDI)于10月7日公开披露。两者的CVSS基础评分均为7.0,属于高风险等级,相关修复早在今年7月已完成。

问题出在7-Zip处理ZIP归档中符号链接(Symbolic Links)的方式上。攻击者可通过特制的压缩包绕过原本设定的解压路径,将文件写入系统任意目录,从而实现路径穿越。

当这两个漏洞被组合使用时,攻击者可在当前用户权限下完全控制执行流程,对Windows系统构成严重威胁。

据ZDI发布的说明,虽然漏洞利用需要用户参与,但触发条件极为简单——仅需打开或解压一个恶意文件即可。随后,通过符号链接穿越技术,攻击者可在关键系统路径中替换文件或植入恶意程序,进而劫持应用程序行为。

开发人员Igor Pavlov已于7月5日推出7-Zip 25.00版本,修补了上述问题,同时修复了RAR和COM格式解析中的若干小缺陷。

目前最新的稳定版为8月发布的25.01版,然而这些安全细节直到本周ZDI发布公告后才被广泛知晓。

由于7-Zip未配备自动更新功能,用户需手动升级,导致大量用户仍在使用旧版甚至便携式版本,增加了受攻击风险。

为保障系统安全,官方强烈建议用户立即前往7-Zip官网下载并安装25.01或更高版本。

以上就是请尽快更新!7-Zip曝出两个高危漏洞:可远程执行任意代码的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

![直播实录:PHP魔鬼训练营[从零开始制作个人博客]](https://img.php.cn/upload/course/000/000/068/6253d9cef2a67984.png)

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号