科技媒体bleepingcomputer近日报道,微软的安全研究人员,已发现了一种名为“sesameop”的新型后门恶意软件。该软件的独特之处在于,它是首个被证实滥用openai的assistants api,作为其隐蔽的指挥与控制(c2)通道的恶意软件。

攻击机制揭秘:利用合法云服务进行隐蔽控制

微软的检测与响应团队(DART)在今年7月的一次网络攻击调查中,首次发现了“SesameOp”。这款恶意软件的攻击机制十分巧妙,它创新性地利用了OpenAI提供的、用于帮助开发者构建AI助手的Assistants API接口。

通过借助这种合法的、受信任的云服务,攻击者得以摆脱传统的恶意基础设施(如自建服务器),从而能够更隐蔽地在受害者的环境中实现持久化的访问,并进行长达数月的远程控制,极大地增加了被检测和响应的难度。

具体来说,“SesameOp”将OpenAI的Assistants API,用作一个存储与中继的平台。它会从该API获取经过压缩和加密的恶意指令,在受感染的系统上解密并执行。同时,在攻击中窃取到的信息,也会经过加密后,通过同一个API通道回传给攻击者,从而形成一个完整的隐蔽通信闭环。

长期潜伏,旨在进行网络间-谍活动

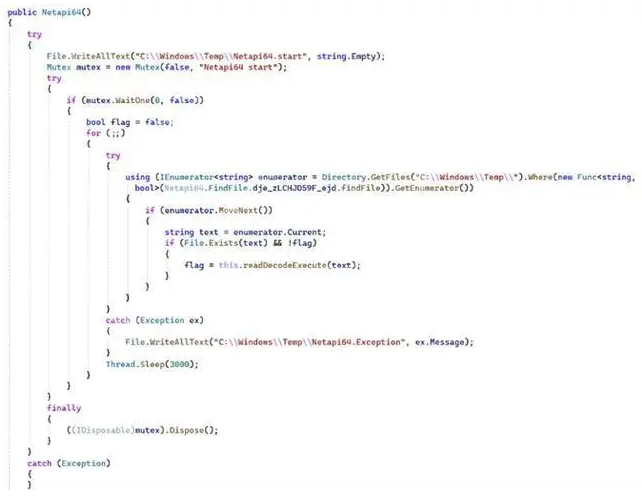

在攻击链方面,研究人员观察到,攻击者首先会使用一个经过高度混淆的加载器,将一个基于.NET的后门程序,部署到多个微软Visual Studio的实用程序之中。

为了实现长期的潜伏,该恶意软件还会通过内部的Web Shell和“战略性部署”的恶意进程,来建立其持久性。其最终的目标,被确定为进行长期的网络间-谍活动。

微软与OpenAI联手应对

微软方面特别强调,此次攻击并未利用OpenAI平台的任何安全漏洞或错误配置,而是滥用了Assistants API的内置功能。在发现这一威胁后,微软立即与OpenAI展开了合作调查,并迅速识别和禁用了攻击者所使用的账户及API密钥。

为应对“SesameOp”带来的新型威胁,微软也建议企业安全团队,应采取一系列的缓解措施,包括严格审计防火墙日志,监控流向外部服务的未授权连接;以及将终端检测和响应(EDR)系统,配置为拦截模式等。