近日,深信服安全团队发现了一种名为incaseformat的病毒,全国各地均有用户报告文件被该病毒删除。经调查,该蠕虫通常表现为文件夹蠕虫,但其集中爆发是因为病毒代码中嵌入了特定日期,一旦匹配到这些日期,蠕虫便会触发文件删除功能。感染该蠕虫的用户感染时间应早于1月13日,根据分析,预计下次触发文件删除的时间将是2021年1月23日和2月4日。

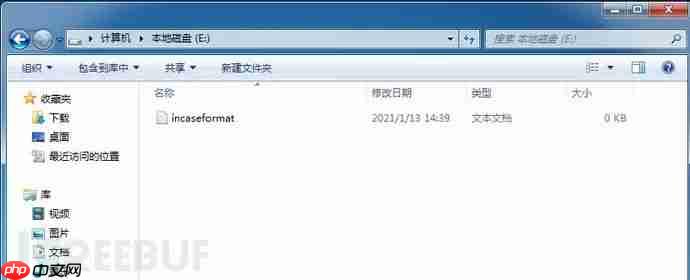

该蠕虫病毒运行后会检查其执行路径,如果在windows目录下,它会遍历其他磁盘的文件并删除,同时留下一个名为incaseformat.log的空文件:

如果当前执行路径不在windows目录,则蠕虫会将自身复制到系统盘的windows目录,并创建RunOnce注册表值以实现开机自启:

如果当前执行路径不在windows目录,则蠕虫会将自身复制到系统盘的windows目录,并创建RunOnce注册表值以实现开机自启:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\msfsa

值: C:\windows\tsay.exe

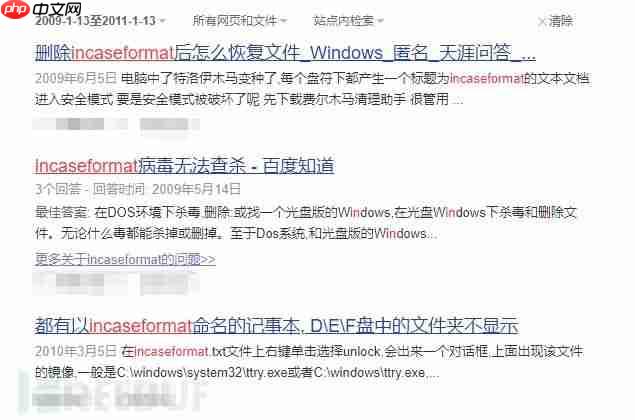

尽管情况看似简单,但该蠕虫如何传播以及为何集中爆发仍是谜团。经过安全专家对病毒文件和威胁情报的深入分析,发现该蠕虫由Delphi语言编写,最早出现于2009年,此后每年都有用户在网络上寻求解决方案:

通常情况下,该病毒表现为一种文件夹蠕虫,通过文件共享或移动设备传播,并在共享目录或移动设备路径下隐藏正常文件夹,同时伪装成文件夹。

通常情况下,该病毒表现为一种文件夹蠕虫,通过文件共享或移动设备传播,并在共享目录或移动设备路径下隐藏正常文件夹,同时伪装成文件夹。

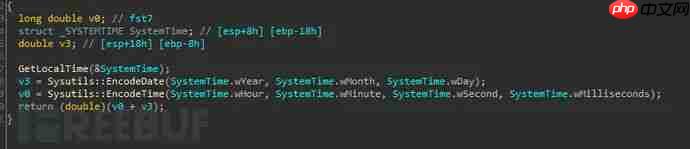

然而,与其他文件夹蠕虫不同的是,incaseformat蠕虫病毒在代码中内置了“定时条件”,它会获取受感染主机的当前时间,并通过EncodeDate和EncodeTime函数进行聚合:

获取时间后,程序与指定时间进行比对,触发文件删除的条件为:

获取时间后,程序与指定时间进行比对,触发文件删除的条件为:

年份>2009,月份>3,日期=1 或 日期=10 或 日期=21 或 日期=29

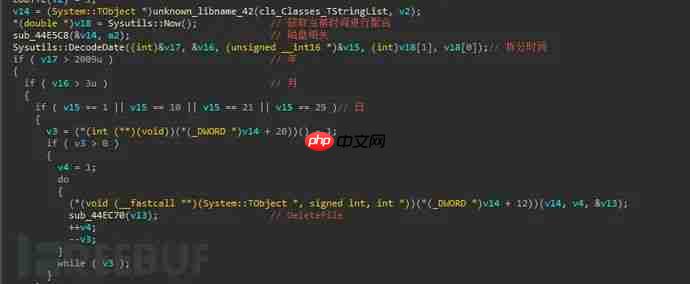

自2009年起,每年4月后的1号、10号、21号和29号会触发删除文件操作:

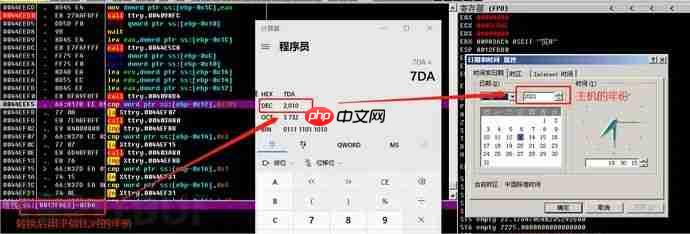

然而,通过DecodeDate函数拆分日期时,由于Delphi库可能存在错误,转换后的时间与实际主机时间不符,导致真实触发时间与程序设定条件不一致(原本2010年4月1日愚人节启动时间错误转换为2021年1月13日):

然而,通过DecodeDate函数拆分日期时,由于Delphi库可能存在错误,转换后的时间与实际主机时间不符,导致真实触发时间与程序设定条件不一致(原本2010年4月1日愚人节启动时间错误转换为2021年1月13日):

分析人员计算出随后会触发删除文件操作的日期为2021年1月23日和2月4日:

分析人员计算出随后会触发删除文件操作的日期为2021年1月23日和2月4日:

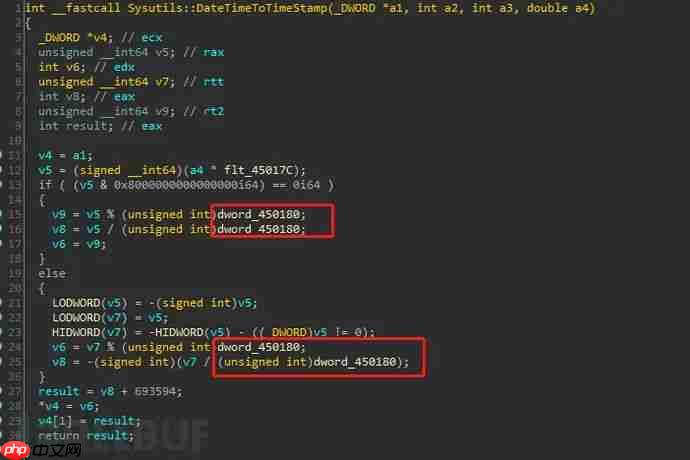

深入分析发现,导致病毒计算日期错误的原因是DecodeDate函数中DateTimeToTimeStamp变量的异常:

深入分析发现,导致病毒计算日期错误的原因是DecodeDate函数中DateTimeToTimeStamp变量的异常:

由于文件夹蠕虫感染后对主机影响不大,许多用户未能及时防范,且该蠕虫通过文件共享和移动设备传播,一旦感染,容易在内网快速蔓延。许多此次爆发的受害主机可能在很久之前就已感染。

由于文件夹蠕虫感染后对主机影响不大,许多用户未能及时防范,且该蠕虫通过文件共享和移动设备传播,一旦感染,容易在内网快速蔓延。许多此次爆发的受害主机可能在很久之前就已感染。

对此,针对该蠕虫病毒提出以下防范建议:

如果未出现感染现象(其他磁盘文件尚未被删除):

避免随意重启主机,先使用安全软件进行全盘扫描,并启用实时监控等防护功能;不要随意下载和安装未知软件,尽量从官方网站下载安装;尽量关闭不必要的共享,或将共享目录设置为只读模式;深信服EDR用户可使用微隔离功能封堵共享端口;严格规范U盘等移动介质的使用,使用前先进行扫描;如果已出现感染现象(其他磁盘文件已被删除):

使用安全软件进行全盘扫描,清除病毒残留;尝试使用数据恢复工具进行恢复,恢复前尽量不要占用被删除文件所在磁盘的空间,由于病毒删除操作并未直接覆盖和抹去数据,可能仍有恢复的可能;我们为广大用户提供免费查杀工具,可下载如下工具进行检测和查杀:

64位系统下载链接:

https://www.php.cn/link/74031546be2db65f0705bea4b1c0654b

32位系统下载链接:

https://www.php.cn/link/961fbfb28115cd7e4197ae1441c67a6f

最后,再次提醒广大用户,安全无小事,务必做好重要数据备份和主机安全防护措施,以防患于未然!

以上就是为何incaseformat病毒在1月13日集中爆发,下次爆发时间为?的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号